Nie ma organizacji, która byłaby zbyt mała, by stać się celem ataku cyberprzestępczego. Należy pamiętać, że problem dotyczy każdej firmy, a nieświadomość zagrożenia daje nam tylko złudne wrażenie bezpieczeństwa.

Obecnie grupy cyberprzestępcze są wynajmowane przez zorganizowaną przestępczość i państwa, takie jak Rosja i Chiny, do tworzenia i wykorzystywania zaawansowanych narzędzi hakerskich. Cyberprzestępcy wnikają do organizacji za pomocą ataków APT, ukrywają się i poruszają w sieci (ang. lateral movement) przez tygodnie lub miesiące w poszukiwaniu cennych, poufnych danych.

Typowe rozwiązania do wykrywania włamań kontrolują ruch sieciowy, a do detekcji wykorzystują setki wcześniej zdefiniowanych reguł. Podstawową wadą takich produktów jest brak zrozumienia dla większości zgłaszanych ostrzeżeń. Liczne alerty pojawiają się niezależnie od tego czy atak ma miejsce czy też nie. W ten sposób pomimo posiadania systemów bezpieczeństwa incydent często pozostaje niezauważony, gdyż nie jest dostrzegany w gąszczu setek powiadomień, które pojawiają się stale w produkcyjnym środowisku.

Wiesz, że możesz temu zapobiec?

W detekcji aktywnego ataku nie chodzi tylko o to, aby wykryć każdy krok cyberprzestępcy, ale o to aby wychwycić kluczowe etapy zagrożenia, bez których realizacja udanego ataku jest niemożliwa.

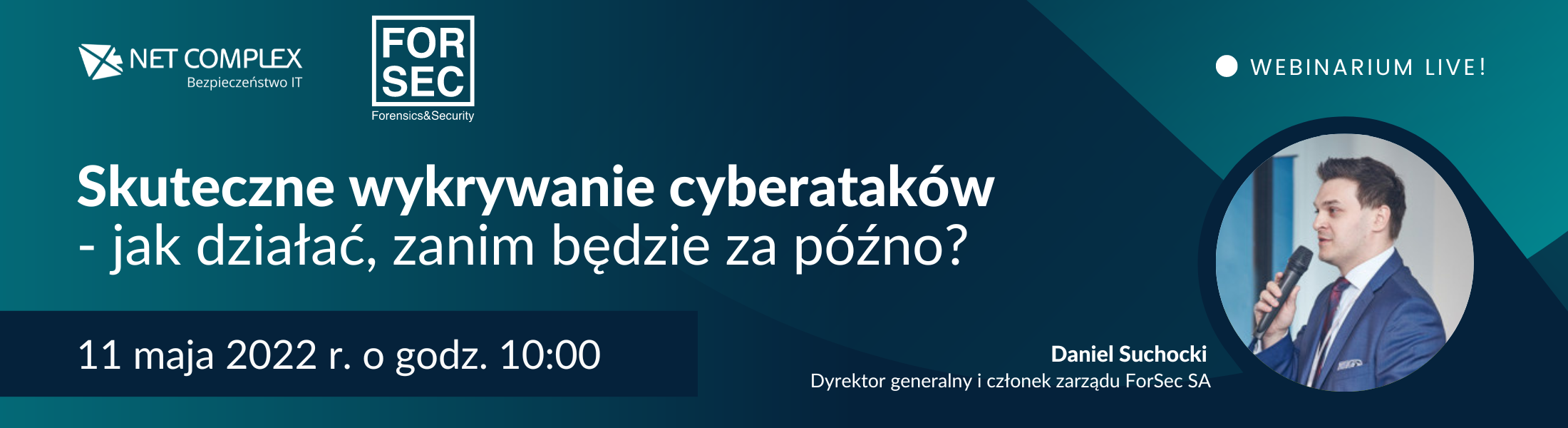

Podczas prezentacji przedstawimy Państwu unikatową usługę, która wykrywa istotny moment przygotowania cyberataku, a nie jak do tej pory w innych usługach - reagowanie na atak, który już trwa.

Prowadzący: Daniel Suchocki - ekspert z dziedziny informatyki śledczej i analiz powłamaniowych. Biegły sądowy z zakresu cyberprzestępczości i cyberterroryzmu. Specjalizuje się w projektowaniu Security Operations Center (SOC) oraz tworzeniu laboratoriów informatyki śledczej. Posiada uznane techniczne certyfikaty z zakresu cyberbezpieczeństwa i informatyki śledczej: EC-Council Certified Ethical Hacker (CEH), Cellebrite Certified Physical Analyst (CCPA), Cellebrite Certified Logical Operator (CCLO), Certificate X-Ways Forensics.

ISO 27001

ISO 27001