Borat w wersji RAT nie jest śmieszny

Niestety w dark necie popularność Borat zamieniono w dźwignię napędową marketingu nowego trojana zdalnego dostępu (RAT).

Humor w niegdyś popularnym hicie komediowym "BORAT" z Sacha Baron Cohenem był miejscami mocno dyskusyjny, a niekiedy wręcz niesmaczny i obraźliwy dla wielu osób. Pomimo kontrowersji stał się jedną z ikon współczesnej popkultury. Chociaż jego blask już zaśniedział przez te lata (pomimo sequelu z 2020) to nadal w pewnych kręgach pojawiają się nawiązania do tej postaci. Niestety w dark necie popularność wąsatego Kazacha zamieniono w dźwignię napędową marketingu nowego trojana zdalnego dostępu (RAT). Autorzy oferują łatwe w użyciu funkcje do przeprowadzania ataków DDoS, obejścia UAC i wdrażania oprogramowania ransomware.

Czym jest Borat-RAT

Wersja RAT Borata umożliwia cyberprzestępcom przejęcie pełnej kontroli nad wskaźnikiem i klawiaturą, dostęp do plików, punktów sieciowych i ukrycie wszelkich oznak ich obecności. Złośliwe oprogramowanie pozwala hakerom wybrać opcje kompilacji, aby tworzyć małe ładunki, które zawierają dokładnie to, czego potrzebują do sprecyzowanych ataków. Borat został przeanalizowany przez naukowców z Cyble, którzy znaleźli go podczas analizy serwerów. Pobrali próbki złośliwego oprogramowania do badania technicznego, które ujawniło jego funkcjonalność.

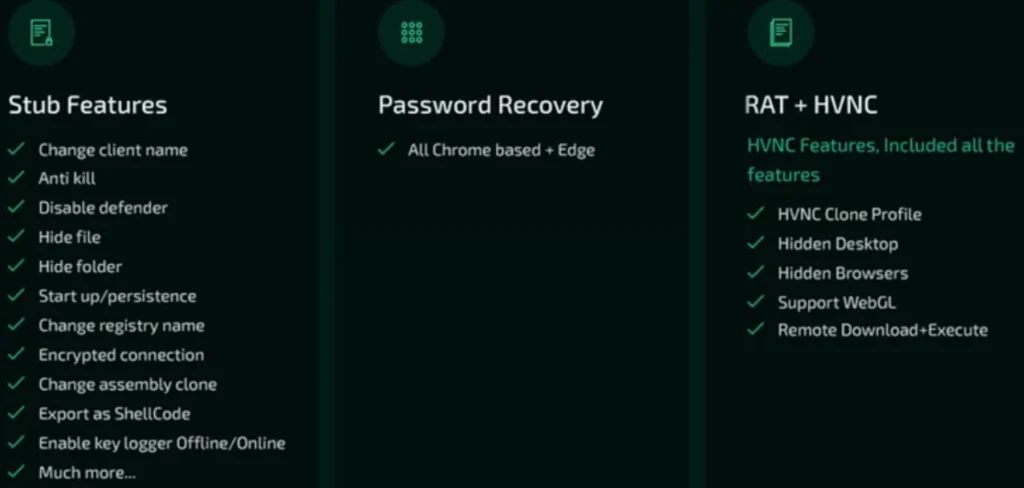

Niektóre funkcje Borat (Cyble)

Niektóre funkcje Borat (Cyble)

Funkcje Borata

Dokładnie nie wiadomo czy Borat RAT jest sprzedawany lub swobodnie udostępniany cyberprzestępcom. Analitycy twierdzą, że ma postać pakietu zawierającego narzędzie do tworzenia modułów złośliwego oprogramowania oraz fałszywych certyfikatów serwera. Funkcje trojana, z których każdy ma swój własny dedykowany moduł:

- Keylogging – monitoruj i zapisuje prace klawiatury w pliku .txt

- Ransomware – wdraża ładunki ransomware na maszynie ofiary i automatycznie generuje notatkę z żądaniem okupu za pośrednictwem Borata

- DDoS – kierowanie ruchu śmieciowego do serwera docelowego przy użyciu zasobów zaatakowanej maszyny

- Nagrywaniedźwięku - rejestruje audio przez mikrofon, jeśli jest dostępny, i zapisuje go w pliku wav

- Nagrywanie z kamery internetowej– nagrywanie wideo z kamery internetowej, jeśli jest dostępna

- Pulpit zdalny - uruchom ukryty pulpit zdalny, aby wykonywać operacje na plikach, używać urządzeń wejściowych, wykonywać kod, uruchamiać aplikacje itp.

- Reverse proxy – chroni zdalnego operatora przed ujawnieniem jego tożsamości

- Informacje o urządzeniu – zbiera podstawowe informacje o systemie

- Hollowing procesów - wprowadza złośliwe oprogramowanie do legalnych procesów, aby uniknąć wykrycia

- Kradzież poświadczeń - kradzież danych uwierzytelniających, przechowywanych w przeglądarkach internetowych opartych na Chromium

- Kradzież tokenów Discord - kradzież żetonów Discord od ofiary

- Inne funkcje – zakłócanie i dezorientacja ofiary poprzez odtwarzanie dźwięku, zamianę przycisków myszy, ukrywanie pulpitu, ukrywanie paska zadań, przytrzymywanie myszy, wyłączanie monitora, pokazywanie pustego ekranu lub zawieszanie systemu

Więcej reklamowanych funkcji Borat (Cyble)

Podsumowanie

Jak zauważono w analizie Cyble, powyższe funkcje sprawiają, że Borat jest RATem (narzędzie administracji zdalnej), oprogramowaniem szpiegującym i ransomware. Ergo jest to potężne zagrożenie, które może prowadzić różne złośliwe działania na urządzeniu. Podsumowując, mimo że twórca RAT postanowił nazwać go na cześć głównego bohatera komedii to złośliwe oprogramowanie nie jest żadnym żartem. Kopiąc głębiej, próbując znaleźć pochodzenie tego złośliwego oprogramowania, Bleeping Computer odkrył, że plik wykonywalny ładunku został niedawno zidentyfikowany jako AsyncRAT. Więc jest prawdopodobne, że jego autor oparł na nim swoją pracę. Zazwyczaj cyberprzestępcy rozpowszechniają takie narzędzia za pośrednictwem powiązanych plików wykonywalnych lub plików. Podszywają się pod cracki do gier i aplikacji, więc tutaj uczulam i ostrzegam przed pobieraniem z niewiarygodnych źródeł, takich jak torrenty lub podejrzane witryny. źródło: https://blog.cyble.com/2022/03/31/deep-dive-analysis-borat-rat/

Terminarz

Lista najbliższych webinariów

Zobacz inne wpisy

Wiedza i świadomość na temat aktualnych cyberzagrożeń to podstawa dobrej taktyki bezpieczeństwa. Chcesz być na bieżąco z wydarzeniami ze świata cybersecurity? A może szukasz wskazówek jak zapewnić wyższy poziom cyberbezpieczeństwa w swojej firmie? Chcesz poznać topowe rozwiązania? Dobrze trafiłeś.