Proget

zarządzaniE mobilnością

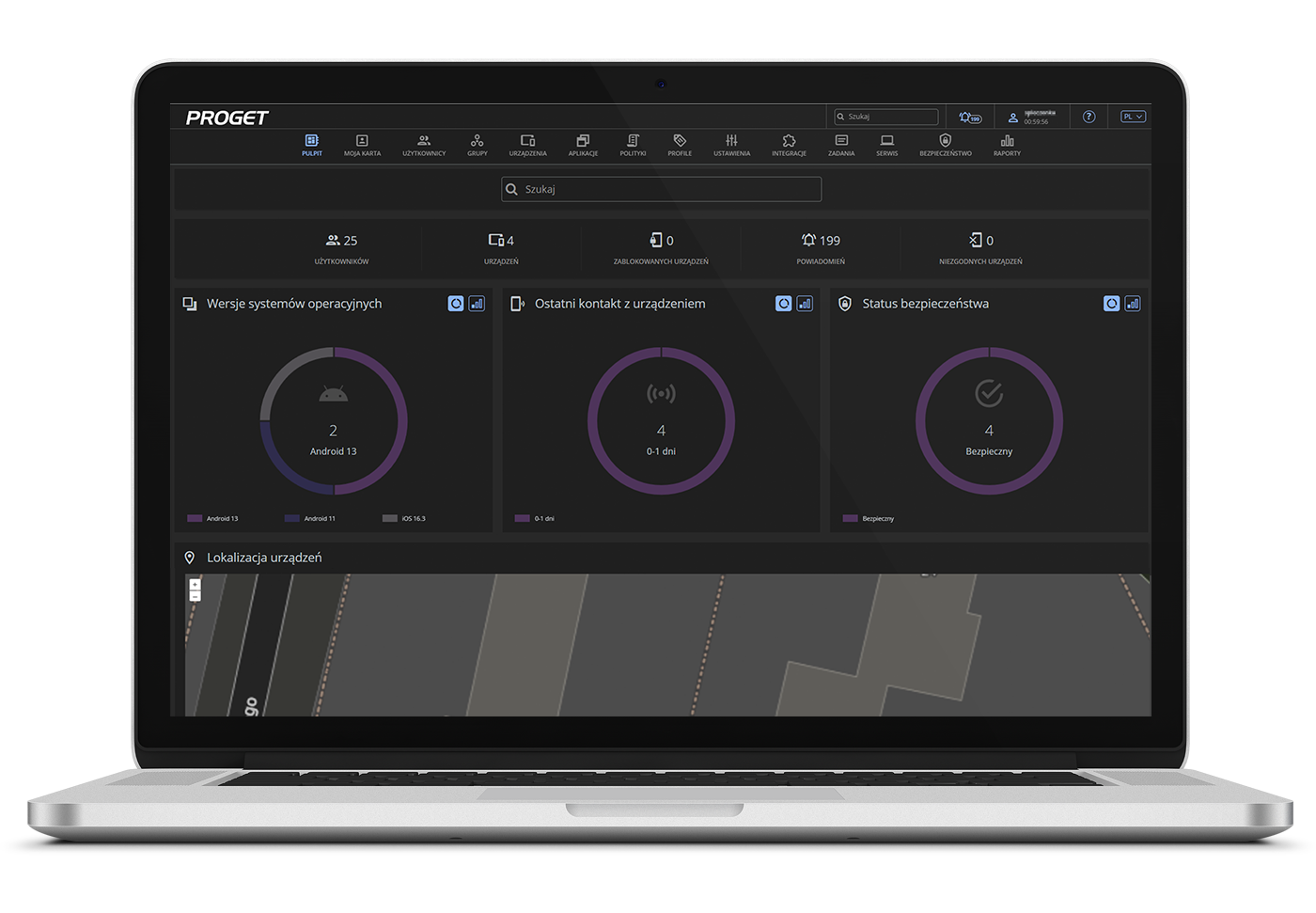

Proget to polskie rozwiązanie do zarządzania flotą firmowych urządzeń mobilnych. Optymalizuje i usprawnia pracę administratorów, dostarczając im efektywne narzędzie do zarządzania i kontrolowania zasobów. Zapewnia wszystkim pracownikom bezpieczny dostęp do służbowych danych i aplikacji z dowolnego urządzenia i miejsca. Gwarantuje najwyższy poziom bezpieczeństwa dla firmowych danych, niezależnie od tego, czy znajdują się one na urządzeniach należących do organizacji, czy na tych wdrożonych w modelu BYOD.

Proget jest kompatybilny z dostępnymi systemami operacyjnymi oraz zintegrowany z usługami takimi jak: Android Enterprise, Zero Touch, Samsung Knox, Apple Business Manager, Zebra. Rozwiązanie odpowiada na potrzeby każdej organizacji, niezależnie od jej wielkości oraz branży, będąc jednocześnie idealnym narzędziem do realizacji zadań zarówno dla sektora publicznego, jak i prywatnego.

zarządzaj zdalnie i zwiększaj efektywność pracy

Konieczność monitorowania rosnącej liczby urządzeń, zarządzanie ich rotacją oraz regularną wymianą sprzętu stawia przed administratorami IT znaczne wyzwania i wymaga dużego nakładu pracy. Rozwiązanie Proget umożliwia szybką i sprawną dystrybucję urządzeń, co najważniejsze, w sposób całkowicie zdalny. To pozwala zredukować czas i wysiłek, jaki pracownicy IT musieliby poświęcić na wdrażanie i zarządzanie urządzeniami, co z kolei przekłada się na znaczącą poprawę wydajności pracy całego zespołu IT.

spełniaj regulacje prawne

MDM to skuteczne i rekomendowane narzędzie wspierające firmy w wypełnianiu obowiązku ochrony danych, nałożonego przez przepisy prawa i różne regulacje branżowe, na przykład RODO, ISO czy obostrzenia KNF. Proget umożliwia wdrożenie polityk bezpieczeństwa i procedur usuwania danych. Regularne aktualizacje systemu, opracowywane zgodnie z najnowszymi zaleceniami bezpieczeństwa, zapewniają najwyższy poziom ochrony.

|

|

|

WYBRANe FUNKCJE SYSTEMU PROGET

- Audyt i spis urządzeń. Pozwala na prowadzenie inwentaryzacji sprzętu i kontrolowanie historii jego użytkowania.

- Konteneryzacja. To istotne wsparcie dla modelu BYOD (Bring Your Own Device), dające możliwość zabezpieczenia danych i aplikacji firmowych na urządzeniach osobistych poprzez izolację ich od prywatnych obszarów.

- Zdalne wsparcie. Zdalny dostęp na urządzenia mobilne, co świetnie wspomaga rozwiązywanie problemów przez Dział IT.

- Remote wipe. Pozwala na zdalne kasowanie całej pamięci urządzenia lub tylko danych firmowych, dając gwarancję ochrony wrażliwych danych przed ich przejęciem przez osoby trzecie.

- Profil Mobile Threat Prevention. Moduł ułatwiający konfigurację automatycznych reakcji na incydenty bezpieczeństwa na urządzeniach. Dzięki tej funkcji urządzenia są chronione w czasie rzeczywistym, niezależnie od dostępu do Internetu.

- Lokalizacja. Umożliwia stałą kontrolę nad położeniem firmowych urządzeń, także tych, które są w ciągłym ruchu.

- Tryb Kiosk. Pozwala na ograniczenie urządzeń do konkretnych funkcji, na przykład jako skaner kodów.

- Raporty. Zbieranie danych o urządzeniach oraz tworzenie zestawień danych systemowych

ISO 27001

ISO 27001