Trend Micro ApexOne

TREND MICRO APEX ONE- zabezpieczenia punktów końcowych

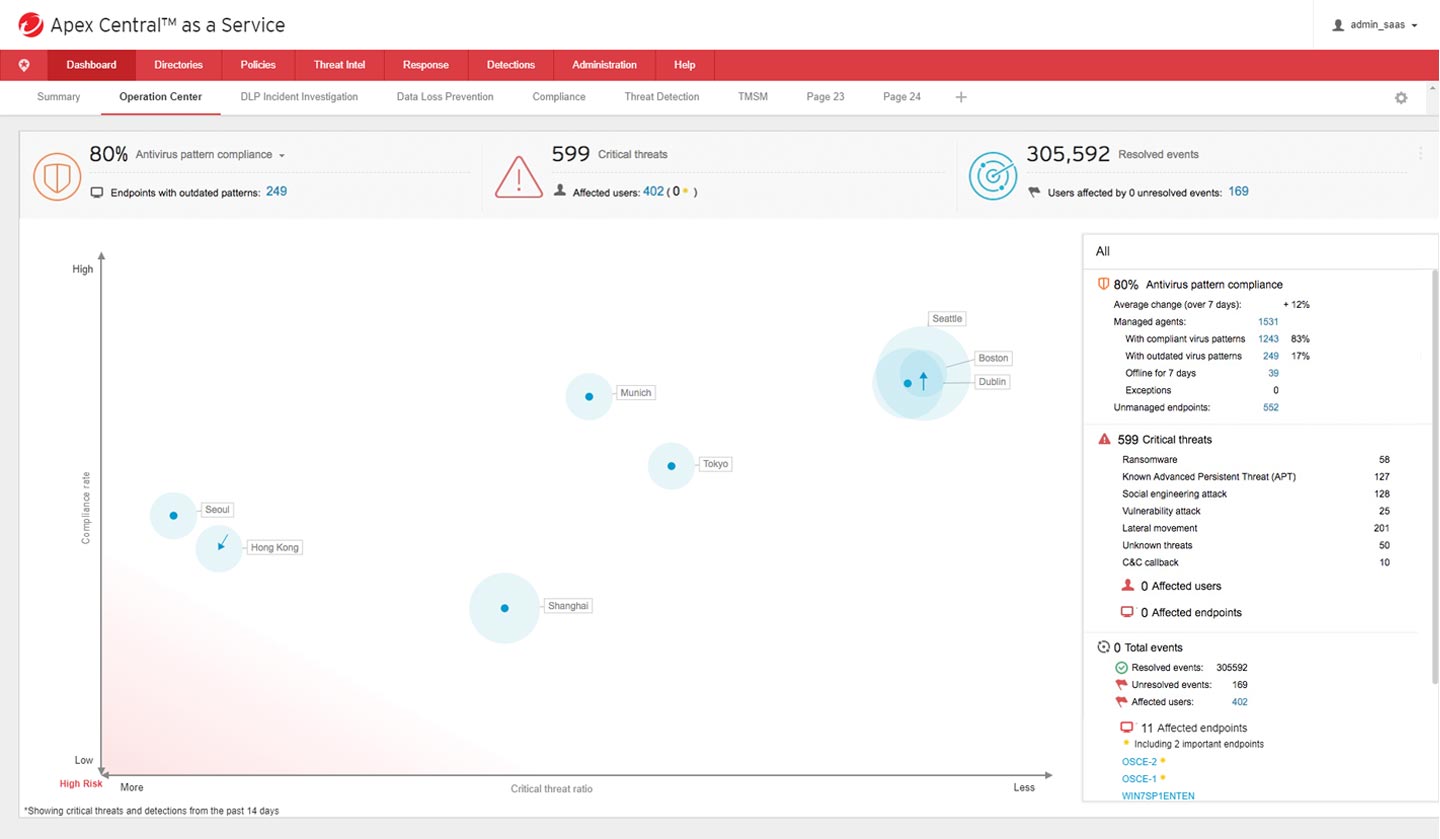

Centralne monitorowanie i mechanizmy kontroli:

Całościowe zarządzanie zabezpieczeniami, przeglądanie i możliwość generowania raportów obejmujących warstw zintegrowanego systemu bezpieczeństwa za pomocą jednego narzędzia.

|

Poszerzaj wgląd i możliwości kontroli w środowiskach lokalnych, chmurowych i hybrydowych. Usprawniaj ochronę, ograniczaj złożoność i eliminuj redundancję. Zapewniaj dostęp do wiedzy o zagrożeniach, którą można wykorzystać w działaniu, z sieci Trend Micro™ Smart Protection Network™. |

|

Kluczowe cechy rozwiązania ApexOne:

Scentralizowana widoczność, kontrola wykrywania i reakcji punktu końcowego (EDR) oraz jego zarządzanie;

Lekki i intuicyjny interfejs typu „wszystko w jednym” dzięki oprogramowaniu jako usłudze (SaaS) i opcjom lokalnym;

| Kontekstowe dochodzenie i reakcja (EDR / XDR), rejestrowanie i raportowanie działań na poziomie systemu w celu szybkiej oceny ataków na pocztę e-mail, punkt końcowy i serwer; | ||||

|---|---|---|---|---|

| Analiza po stronie serwera w poszukiwaniu wskaźników kompromisu (IoC) przy użyciu wielopoziomowych kryteriów, takich jak OpenIOC i YARA; | ||||

| Szczegółowa analiza pierwotnej przyczyny (RCA) pokazuje źródło i rozprzestrzenianie się ataków; | ||||

| Narzędzia do wyszukiwania zagrożeń wykorzystujące wskaźniki ataku (IoA) i reguły analizy behawioralnej; | ||||

| Wykrywa i analizuje zaawansowane wskaźniki zagrożenia, takie jak ataki bez plików; | ||||

| Szybka reakcja na zagrożenia, aby ograniczyć zakres wpływu i chronić wrażliwe dane przed ich utratą. |

| Wspierany przez światowej klasy badania podatności (DVLabs i ZDI) | ||||

|---|---|---|---|---|

| Eliminuje narażenie na ryzyko z powodu brakujących poprawek i umożliwia łatanie we własnych ramach czasowych | ||||

| Dostarcza poprawki krytyczne do starszych systemów operacyjnych, które nie są już chronione przez dostawcę | ||||

| Skraca czas przestoju w celu odzyskania danych dzięki stopniowej ochronie przed atakami zero-day | ||||

| Obniża potencjalne ryzyko prawne poprzez poprawę zgodności bezpieczeństwa danych | ||||

| Zwiększa ochronę zapory ogniowej dla zdalnych i mobilnych punktów końcowych dla przedsiębiorstw | ||||

| Ochrona przy minimalnym wpływie na przepustowość sieci, wydajność pracy użytkownika |

| Zapobiega uszkodzeniom w wyniku niepożądanych / nieznanych aplikacji (pliki wykonywalne, biblioteki DLL i inne pliki PE). | ||||

|---|---|---|---|---|

| Elastyczne, dynamiczne zasady i możliwości umieszczania na białej liście / czarnej liście zmniejszyć narażenie na atak. | ||||

| Pozwala użytkownikom instalować aplikacje oparte na zmiennych opartych na reputacji (rozpowszechnienie, wykorzystanie i dojrzałość). | ||||

| Zapewnia globalną i lokalną analizę zagrożeń w czasie rzeczywistym w oparciu o dobro dane dotyczące reputacji plików. | ||||

| Kategoryzuje aplikacje i zapewnia aktualizacje za pośrednictwem naszego Trend Micro Certyfikowana usługa bezpiecznego oprogramowania. | ||||

| Zasięg wstępnie skategoryzowanych aplikacji, które można wybrać nasz katalog aplikacji. | ||||

| Widoczność i zarządzanie polityką za pośrednictwem Trend Micro Apex Central | ||||

| Łączy się z dodatkowymi warstwami bezpieczeństwa w celu lepszego skorelowania danych i częściej powstrzymuj zagrożenia. |

| Zalety zintegrowanego rozwiązania DLP | ||||

|---|---|---|---|---|

| Natychmiastowe wdrożenie rozwiązania DLP zapewniające pełną przejrzystość i kontrolę nad danymi. | ||||

| Implementowanie mechanizmów zapewniających ochronę, widoczność i możliwość egzekwowania | ||||

| Oszczędność na wdrażaniu i konserwacji w porównaniu z tradycyjnymi rozwiązaniami do ochrony przed utratą danych | ||||

| Identyfikacja i monitorowanie danych oraz zapobieganie ich utracie — w sieci i poza nią | ||||

| Informuj pracowników o ryzykownych zachowaniach lub — w razie potrzeby — egzekwuj środki kontroli użytkownika |

Trend Micro™ Endpoint Encryption szyfruje dane na różnego rodzaju urządzeniach — komputerach PC i Mac, laptopach i komputerach stacjonarnych, dyskach USB i innych nośnikach przenośnych. Występuje w postaci samodzielnego agenta, który umożliwia pełne szyfrowanie dysków, plików/folderów i nośników przenośnych, dzięki czemu pozwala zapobiegać nieautoryzowanemu dostępowi i wykorzystaniu prywatnych informacji.

- Zaawansowane opcje z zakresu raportowania i kontroli;

- Integracja z narzędziami administracyjnymi i usługą Active Directory;

- Uwierzytelnianie przed uruchomieniem systemu;

- Obsługa skonsumeryzowanego środowiska;

- Uproszczenie zdalnego zarządzania urządzeniami;

- Niższy całkowity koszt posiadania dzięki scentralizowanej administracji zasadami i przejrzystemu zarządzaniu kluczami szyfrowania;

- Maksymalizacja zasięgu platformy w celu umożliwienia szyfrowania danych i urządzeń.

| Trend Micro™ Endpoint Encryption |

||||

|---|---|---|---|---|

| Zapewnia prywatność danych, szyfrując dane przechowywane w punktach końcowych. | ||||

| Zapewnia szyfrowanie całego dysku, szyfrowanie folderów i plików oraz szyfrowanie nośników wymiennych. | ||||

| Automatyzuje zarządzanie danymi za pomocą samoszyfrujących dysków twardych. | ||||

| Szyfruje dane w określonych plikach, udostępnionych folderach i nośnikach wymiennych. | ||||

| Ustawia szczegółowe zasady kontroli urządzeń i zarządzania danymi. | ||||

| Zarządza Microsoft BitLocker i Apple FileVault. | ||||

| Integracja z narzędziami administracyjnymi i usługą Active Directory. | ||||

| Ujednolicona widoczność i wdrażanie zasad z innych produktów firmy Trend Micro dzięki integracji z konsolą Control Manager. | ||||

| Maksymalizacja zasięgu platformy w celu umożliwienia szyfrowania danych i urządzeń. |

Kompleksowa ochrona danych na komputerach Mac i PC, laptopach i komputerach stacjonarnych, nośnikach przenośnych i urządzeniach mobilnych.

ISO 27001

ISO 27001