Bezpieczna sieć z WatchGuard Firebox

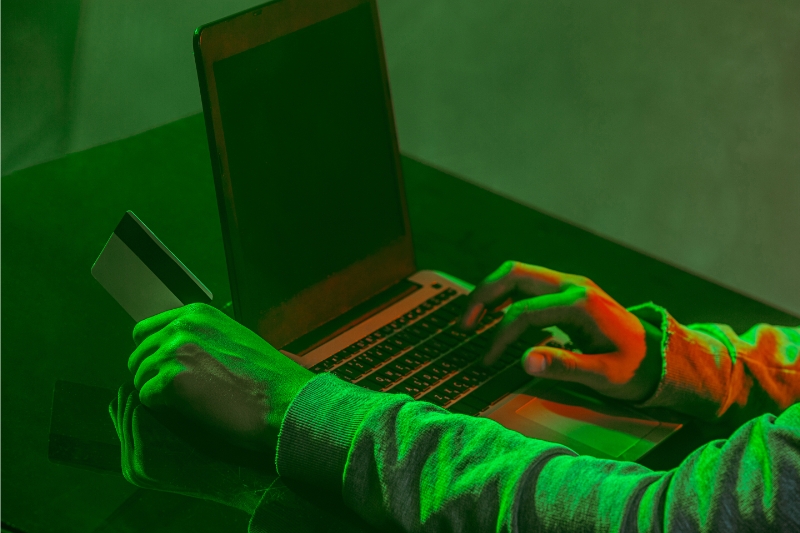

Czas czytania: 3 min W dzisiejszych czasach komputer i programy stały się nieodzownymi narzędziami pracy zawodowej. Duża część ludzi pracuje zdalnie z różnych miejsc na świecie. Praca online zrewolucjonizowała rynek pracy, pomagając ludziom pracować ze swojego miejsca zamieszkania, a nie w siedzibie firmy. Powstała ogromna ilość programów usprawniających pracę na odległość, a jedyne czego potrzebują to dostępu do sieci. Usystematyzowało to pracę i przepływ danych przez co zdalne wykonywanie obowiązków stało się bardziej wydajne. Niestety poza licznymi korzyściami wynikającymi z tej sytuacji, pojawiło się również […]