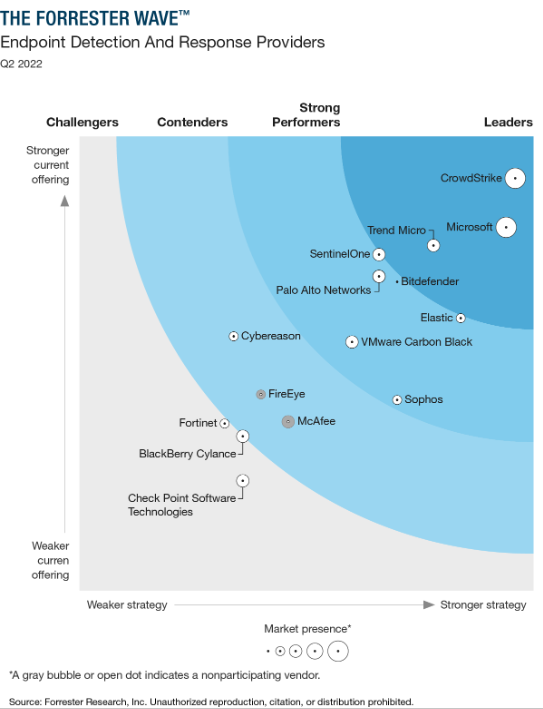

Firma Forrester opublikowała kolejny kwartalny raport, w którym porównano 15 dostawców usług Endpoint Detection and Response (EDR). Ocenie poddano najbardziej znaczące firmy na rynku w tym: Bitdefender, BlackBerry Cylance, Check Point Software Technologies, CrowdStrike, Cybereason, Elastic, FireEye, Fortinet, McAfee, Microsoft, Palo Alto Networks, SentinelOne, Sophos, Trend Micro i VMware Carbon Black.

Raport pokazuje, jak wypadają poszczególni dostawcy na rynku. Ma także na celu pomóc specjalistom ds. bezpieczeństwa wybrać właściwe rozwiązanie dostosowane do ich potrzeb.

Zaawansowane funkcje EDR pozostają w tyle za XDR

Dostawcy usług Endpoint Detection and Response koncentrują się na strategiach produktowych, które pozostawiają EDR w tyle na rzecz tego, co aktualnie jest w takcie realizacji lub, nadejdzie niebawem: XDR. Jest to oczywiście sprzeczne z potrzebami klientów, którzy nadal poszukują solidnej oferty EDR.

Wymagania, jakie stawiają klienci, obejmują: funkcje zarządzania punktami końcowymi oraz zestaw funkcji odpowiedni dla środowisk korporacyjnych.

Wciąż istnieją znaczące korzyści w zakresie EDR. W szczególności funkcje, które usprawniają prace analityków, a jednocześnie stawiają na pierwszym miejscu odporność i zapewniają możliwość dostosowania do potrzeb dochodzeń, reagowania i wyszukiwania zagrożeń.

Idąc tym tropem i w kierunku panujących trendów, klienci powinni szukać dostawców EDR, którzy oferują:

- Znaczącą kontekstualizację dla funkcji analitycznych.

Analiza jest najbardziej czasochłonną częścią procesu reagowania na incydenty. Aby usprawnić pracę analityków, klienci powinni wybierać dostawców, którzy zapewniają odpowiedni uproszczony kontekst dla dochodzeń i wyszukiwania zagrożeń poprzez łączenie zdarzeń, dostarczanie aktualnych informacji o zagrożeniach oraz wykorzystywanie dynamicznej oceny ryzyka dla procesów, technik MITRE ATT&CK itp. - Dostosowywana automatyzacja i orkiestracja leżąca u podstaw reakcji.

Praca zdalna z dowolnego miejsca sprawiła, że szybkie, kompletne i zdalne reagowanie na wiele punktów końcowych stało się wymogiem dla najlepszej oferty EDR. Klienci powinni wybrać dostawcę EDR, który pozwala na orkiestrację i automatyzację reakcji. Implementuje również te funkcje płynnie w przepływ pracy analityków i zapewnia skuteczne narzędzia do dostosowywania tych możliwości.

- Unikalna wizja produktu i solidna droga do jej realizacji.

Posiadanie jasnej wizji produktu jest niezwykle istotne, zwłaszcza biorąc pod uwagę szum na rynku, w którym dostawcy starają się zaznaczyć pole “posiada XDR“. Wybierając dostawcę usług EDR, klienci powinni wybierać dostawców, którzy mają zdefiniowaną, szczegółową wizję, prezentującą wyróżniający się, oparty na danych punkt widzenia na rynek.

Dostawcy rozwiązań Endpoint Detection and Response

Poniżej możecie zobaczyć wykres, na którym przedstawiono pozycje na rynku dostawców tego rozwiązania, według raportu od Forrester Wave.

Analiza mocnych i słabych stron wybranych dostawców.

Po bardziej szczegółowe informacje możecie sięgnąć, pobierając raport, który dostępny jest w j. angielskim na stronie Forrestera. Link znajdziecie na końcu tego artykułu, oznaczony jako źródło.

Trend Micro

Trend Micro posiada bardzo innowacyjne podejście, dzięki czemu wygrywa na polu obsługi klienta. Przedsiębiorstwo Trend Micro koncentruje swoją ofertę na cyklu odkrywania powierzchni ataku, oceny ryzyka i stosowaniu zabezpieczeń. Klienci referencyjni podkreślają szybkie tempo wprowadzania innowacji, co stanowi wyraźny kontrast w stosunku do opinii publicznej. Planowane ulepszenia obejmują ocenę ryzyka związanego z powierzchnią ataku, szersze działania i wskazówki dotyczące reagowania oraz integrację z rozwiązaniami innych firm. Klienci referencyjni podkreślają, że kluczowym czynnikiem różnicującym jest interoperacyjność między różnymi częściami oferty. Dostosowana jest do modelu cenowego poprzez ustalanie cen na podstawie kredytów, które można wykorzystać w dowolnej opcji z oferty.

W porównaniu z innymi firmami w tej kategorii Trend Micro zapewnia zróżnicowany zakres ochrony systemów operacyjnych Windows, Mac i Linux. Wykrycia są opatrzone dynamicznymi opisami ataków. Wszystkie aspekty badania są oznaczone kolorami zgodnie z poziomami ryzyka, co przyspiesza badanie, a wszystkie dane telemetryczne są oznaczane za pomocą technik MITRE ATT&CK. Oferta nie zapewnia, orkiestracji odpowiedzi dla wielu punktów końcowych, ale zapewnia natywną funkcję sandboxingu, zdalną powłokę i niestandardowe skrypty. Łowcy zagrożeń mogą wyszukiwać według typu lub surowych danych i odpowiednio planować zapytania, ale nie mogą tworzyć niestandardowych reguł wykrywania. Wszystkie dane telemetryczne są domyślnie przechowywane przez 30 dni. Klienci referencyjni zauważyli, że ograniczeniem pozostaje raportowanie zgodności.

Trend Micro jest najlepszym rozwiązaniem dla zespołów zajmujących się bezpieczeństwem, które chcą skupić się na wykrywaniu i reagowaniu, a jednocześnie oddzielić inżynierię wykrywania od raportowania w systemie SIEM.

Bitdefender

Bitdefender koncentruje się na odporności, ale brakuje mu integracji, która jest cechą dojrzałej oferty. EDR firmy Bitdefender od dawna jest zakulisową, niezawodną technologią bezpieczeństwa punktów końcowych. Wykorzystywaną przez wiele wiodących produktów bezpieczeństwa dostępnych na rynku. Jest to jeden z najczęściej używanych, ale zaskakująco najmniej branych pod uwagę EDR w przetargach RFP dla zespołów bezpieczeństwa. Bitdefender koncentruje swoje wysiłki badawczo-rozwojowe na funkcjach, które metodycznie ulepszają jego ofertę. Szczególny nacisk kładziony jest na widoczność zasobów, ocenę ryzyka i automatyzację zapobiegania, wykrywania i reagowania.

Oferta Bitdefender jest prosta i niezawodna. Obsługuje szeroką gamę wersji systemów operacyjnych i dystrybucji Windows, Mac i Linux, więcej niż większość rozwiązań w tej ocenie. Interfejs użytkownika jest logiczny i przejrzysty. Łączy pojedyncze alerty w powiązane incydenty i zapewnia pomocny kontekst i kodowanie kolorami w ramach incydentu. Wszystkie dane telemetryczne są mapowane do MITRE ATT&CK. Zapewnia również natywną funkcję sandboxingu i możliwości zdalnej powłoki, ale nie zapewnia orkiestracji działań w odpowiedzi na wiele punktów końcowych ani niestandardowego skryptowania. Łowcy zagrożeń mogą przeszukiwać całą zgromadzoną telemetrię, która domyślnie jest przechowywana przez siedem dni, oraz tworzyć niestandardowe reguły wykrywania. Klienci referencyjni chwalili zespoły wsparcia technicznego i zespoły produktowe, a także partnerstwo. Zauważyli jednak, że integracja z zewnętrznymi systemami SIEM, SOAR i innymi narzędziami jest ograniczona, co sprawia, że trudno jest go używać w większym ekosystemie.

Bitdefender jest najlepszym rozwiązaniem dla małych zespołów bezpieczeństwa, które chcą mieć solidne i skuteczne narzędzie EDR.

Fortinet

Fortinet wykorzystuje swoją strukturę zabezpieczeń (Security Fabric), aby wyeliminować niedociągnięcia w ofercie EDR. Firma Fortinet przejęła enSilo w 2019 r., wkrótce potem zmieniła nazwę na FortiEDR i włączyła ją do struktury Fortinet Security Fabric. Firma Fortinet ma trudności z ujednoliceniem swoich możliwości z powodu braku wizji. Plan działań koncentruje się na Security Fabric i rozwijaniu możliwości XDR, pomimo poważnych luk w ofercie EDR. Klienci referencyjni wspominali jednak, że mapa drogowa jest wstępna i często ulega zmianom, a poszczególne elementy są usuwane. Fortinet ściśle współpracuje z MSSP w celu dostarczenia swojej oferty, a klienci podkreślają, że jest ona bardziej opłacalna niż inne dostępne na rynku.

Oferta obejmuje ponadprzeciętne pokrycie dla różnych wersji serwerów Windows, a także średnie pokrycie dla różnych dystrybucji Linuksa i komputerów Mac. Alerty dostarczają podstawowych informacji, takich jak wykres zdarzenia i przyczyna wykrycia, ale brakuje w nich kontekstu ataku. Użytkownicy ręcznie korelują powiązane wykrycia, co wymaga wysiłku, aby w pełni zbadać i rozwiązać problem ataku. Oferta nie obejmuje natywnej funkcji sandboxingu bez dodatkowej subskrypcji FortiSandbox, nie zapewnia też zaleceń dotyczących reagowania ani zdalnej powłoki. Zapewnia orkiestrację reakcji na atak na wielu punktach końcowych za pomocą funkcji playbooka poza alertem. Łowcy zagrożeń mogą wyszukiwać według typu (proces, IP itp.), a telemetria jest domyślnie zachowywana przez 30 dni. Łowcy zagrożeń mogą tworzyć zaplanowane zapytania oparte na polowaniach na zagrożenia, ale nie mogą tworzyć niestandardowych reguł wykrywania.

Fortinet jest najlepszym rozwiązaniem dla tych, którzy poszukują szerokiego pokrycia dla wersji serwerów Windows lub tych, którzy zainwestowali w Fortinet Security Fabric.

Podsumowanie

Jak już wcześniej wspomnieliśmy, ocenie poddano większą ilość dostawców, nie tylko te 3 wymienione przez nas. Ranking Forrestera tworzony jest na podstawie 20 kryteriów. Oceniano m.in.: aktualną ofertę, strategię rozwoju produktu, obecność producenta na rynku, i nie mniej ważną skuteczność produktu.

Firma Forrester swój pierwszy raport wydała w 1983 roku i od tego czasu sukcesywnie się rozwija w tej płaszczyźnie. Firma, wydając swoje raporty, bierze mocno pod uwagę zdanie swoich klientów oraz użytkowników, zgodnie z ich strategią skorelowaną z nadejściem “ery klienta” przedstawioną przez nich w 2011 roku.

Po więcej informacji zapraszamy na nasz bezpłatny webinar, który odbędzie się 17 maja. Spotkanie poprowadzi nasz Spec. ds. bezpieczeństwa Bartek Pośpiech, który opowie o rozwiązaniu EDR od ESET. Link do rejestracji znajdziecie tutaj.

Źródło: https://businessresources.bitdefender.com/forrester-wave-endpoint-detection-and-response-providers-q2-2022?utm_campaign=forrester-wave-edr&utm_source=linkedin&utm_medium=social