Funkcjonariusze Centralnego Biura Zwalczania Cyberprzestępczości wzięli udział w międzynarodowej akcji kierowanej przez FBI. Operacja miała na celu przejęcie i zamknięcie przestępczego rynku internetowego Genesis Market. Strona ta wykorzystywana była do handlu skradzionymi danymi uwierzytelniającymi do kont oraz innymi poufnymi danymi.

CBZC podaje, iż w wyniku operacji “Cookie Monster” na całym świecie zatrzymano 119 osób. Serwis Genesis Market w momencie likwidacji zawierał ponad 2 miliony skradzionych tożsamości.

W bezprecedensowej akcji zamknięcia Genesis Market wzięło udział 49 funkcjonariuszy CBZC z komórek terenowych w Krakowie, Rzeszowie, Katowicach, Wrocławiu, Łodzi, Warszawie, Lublinie, Białymstoku oraz Szczecinie. Czynności prowadzone były wobec osób uczestniczących w nielegalnym handlu danymi dającymi możliwość zdobycia nieuprawnionego dostępu do informacji. W wyniku operacji przeprowadzono 14 przeszukań i zatrzymano 5 osób. Podejrzani usłyszeli zarzuty karne o czyny z art. 269b § 1 k.k. tj.

pozyskiwania haseł komputerowych, kodów dostępu lub innych danych, umożliwiających dostęp do informacji przechowywanych w systemach informatycznych.

Działania polskich cyberpolicjantów skoordynowane były ściśle z czynnościami prowadzonymi w Stanach Zjednoczonych przez funkcjonariuszy FBI , oraz policję – w Kanadzie, Australii, Wielkiej Brytanii, Holandii, Włoszech, Francji, Danii, Szwajcarii, Szwecji, Hiszpanii, Rumunii, Niemczech i Norwegii.

Genesis Market wystartował w fazie alfa pod koniec 2017 roku, a do 2020 roku stał się najpopularniejszym sklepem internetowym z danymi uwierzytelniającymi, odciskami palców urządzeń i plikami cookie.

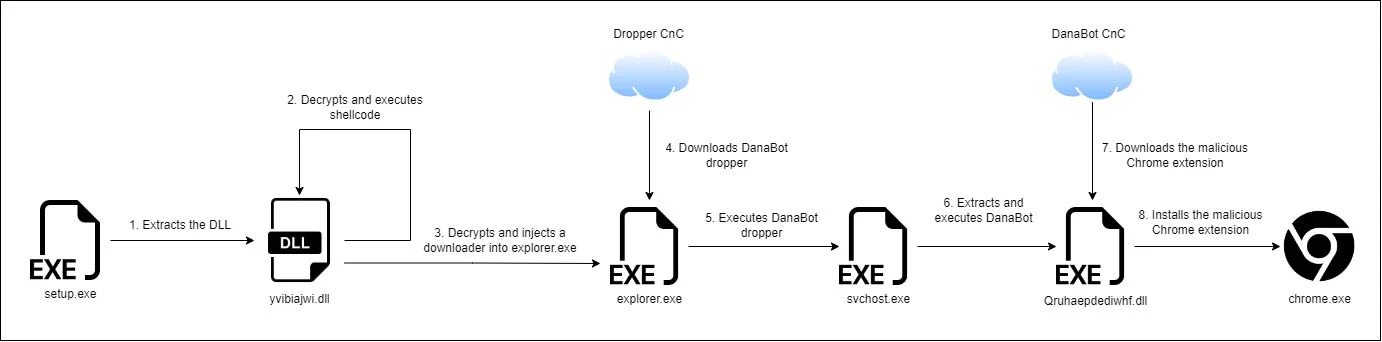

Specjaliści z firmy Trellix, którzy wspomagali organy ścigania w operacji, wyjaśnili pokrótce, w jaki sposób działali cyberprzestępcy. Są oni zdania, że operatorzy platformy używali niestandardowego kodu JavaScript, zrzucanego na maszyny ofiar. Miał on na celu gromadzenie danych logowania i odcisków palców urządzeń (np. plików cookie, adresów IP, stref czasowych, informacji o urządzeniu). Wszystkie te informacje razem składały się na tożsamość cyfrową. Złośliwy JavaScript dostawał się na zaatakowane hosty przez różne złośliwe oprogramowanie kradnące informacje, w tym

RedLine, DanaBot,

Raccoon i AZORult, które zapewniały początkowy dostęp.

Aby sprawdzić, czy Twoje dane znajdowały się na cyberprzestępczym rynku, należy skorzystać z portalu przygotowanego przez holenderską Policję. W tym celu wystarczy odwiedzić stronę

https://www.politie.nl/en/information/checkyourhack.html i wpisać swój adres e-mail.

CBZC informuje, iż należy również zastosować poniższe zasady: