Większość z nas wyszukując w Internecie informacji na dany temat, korzysta z wyszukiwarek. Wśród nich od lat prym wiedzie Google, gdzie w ciągu minuty trafia niemal 6 milionów zapytań. Z tego powodu cyberprzestępcy coraz częściej stosują technikę ad hijacking. Czym charakteryzuje się ten proceder? W jaki sposób rozpoznać fałszywe reklamy w wyszukiwarkach?

Cyberprzestępcy podszywają się pod znane marki

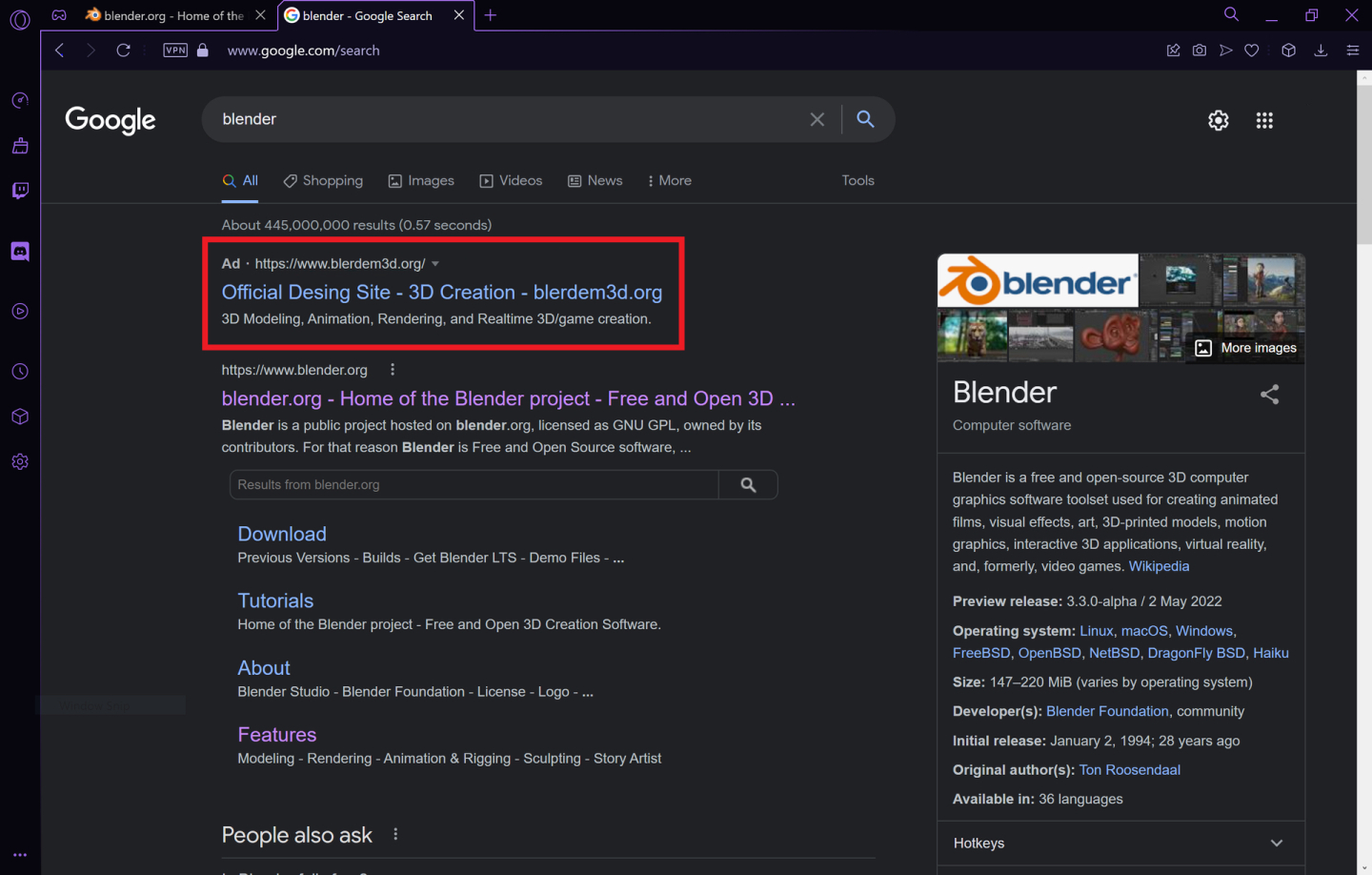

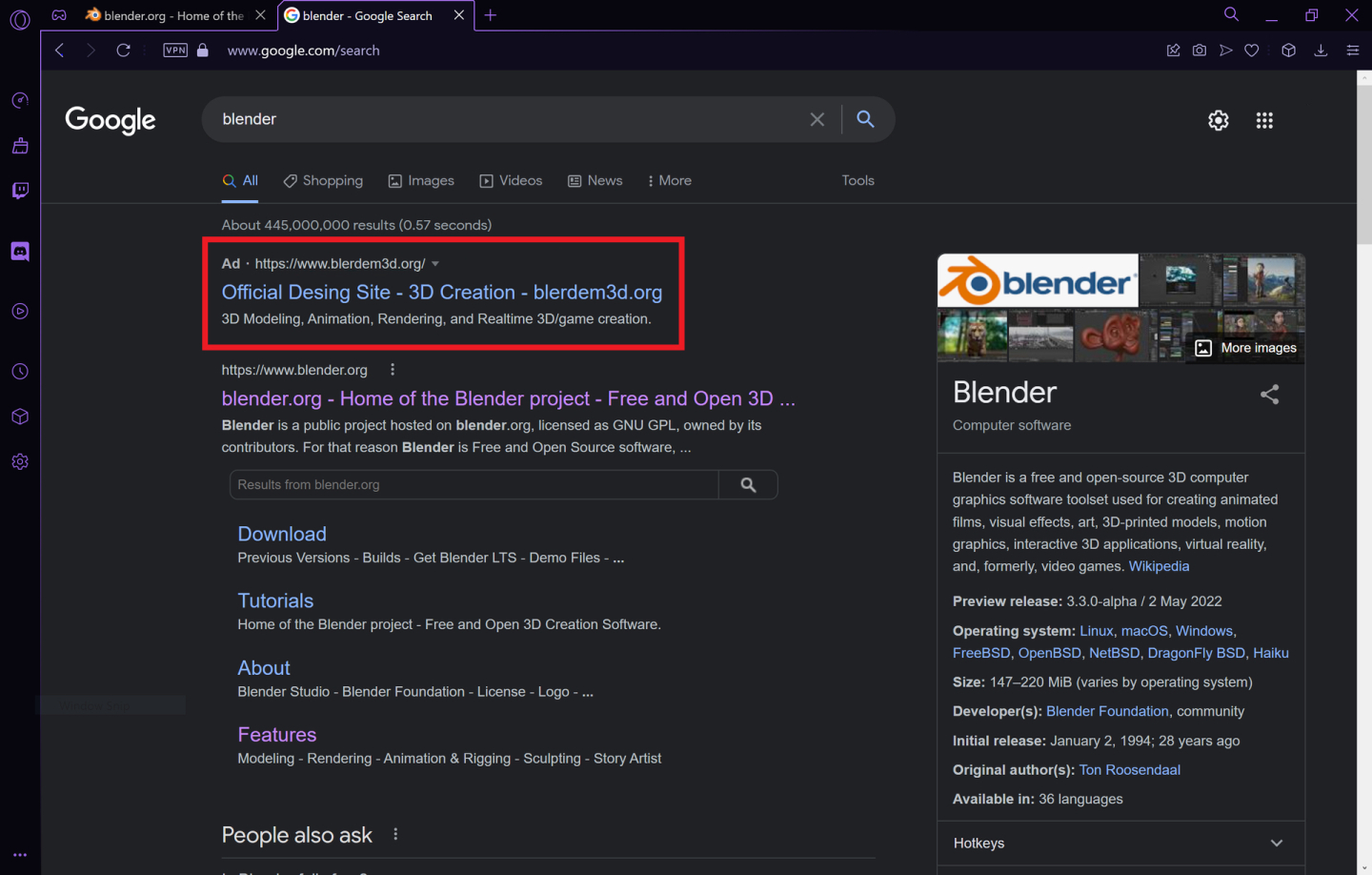

Atak ad hijacking polega na wykupieniu w wyszukiwarce np. Google reklamy dotyczącej wyszukiwania danego słowa. W wyniku tego działania na pierwszym miejscu wyników wyszukiwania wyświetla się fałszywa strona. Cyberprzestępcy już od jakiegoś czasu stosują tę technikę celem dystrybucji złośliwego oprogramowania, wykorzystując nieuwagę ofiar wynikającą z rutynowego korzystania z Google. Witryny z nazwami domen łudząco podobnymi do oryginałów często nie wzbudzają podejrzeń, a dodatkowo wyświetlają się wysoko w wyszukiwarce, co sprawia, że szanse na kliknięcie fałszywej reklamy są całkiem spore.

W poniższym przykładzie oszuści próbują zwabić użytkowników wyszukujących popularnego oprogramowania graficznego Blender. Jeśli użytkownik nie ma zainstalowanego blokera reklam może kliknąć pierwszy wynik wyszukiwania, a tym samym wejść na fałszywą witrynę. Wśród innych programów wykorzystywanych do oszustw należą m.in.: Grammarly, MSI Afterburner, Slack, Audacity, μTorrent, OBS, AnyDesk, Libre Office, czy Teamviewer.

Źródło: https://www.reddit.com/r/blender/comments/vvrxko/warning_fake_blender_website_paying_for_priority/

Fałszywe reklamy w wyszukiwarkach

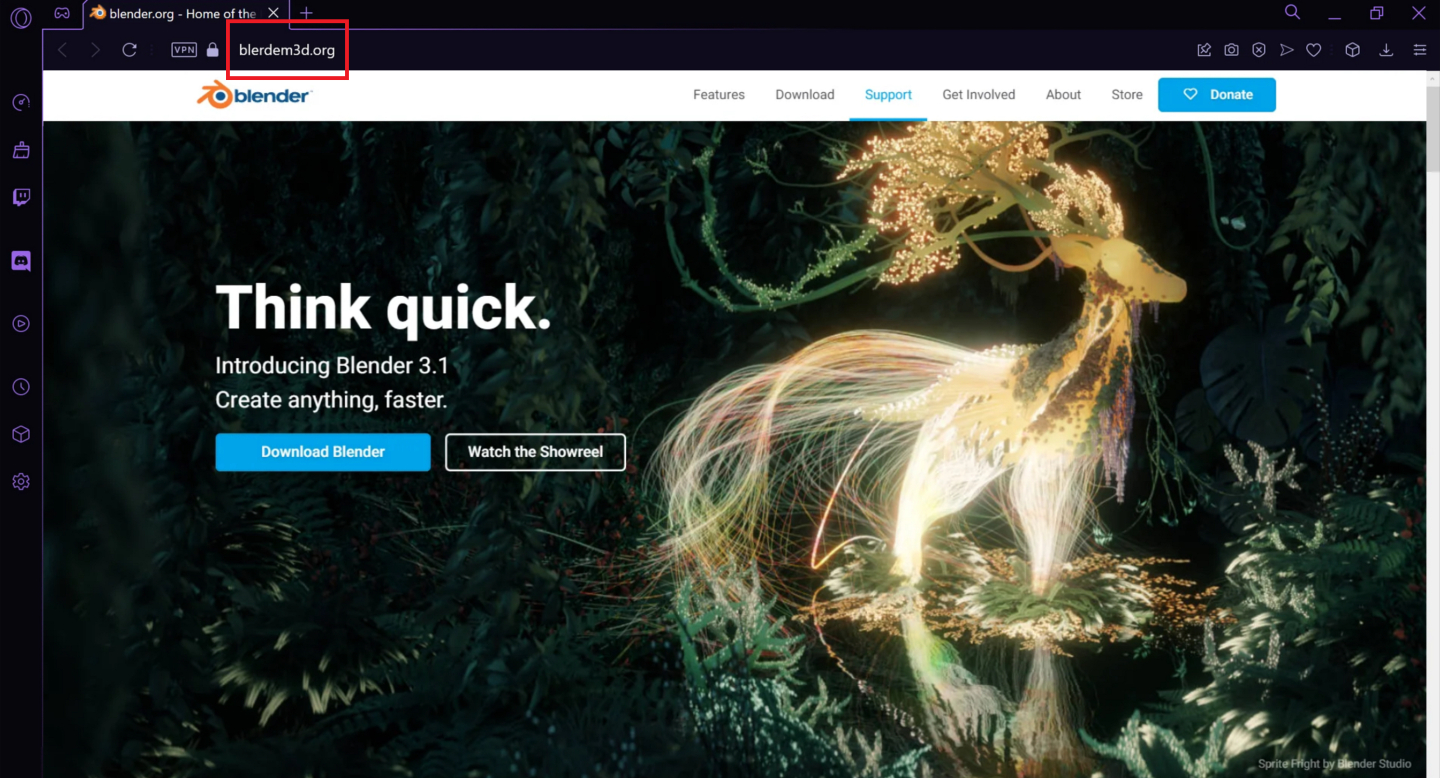

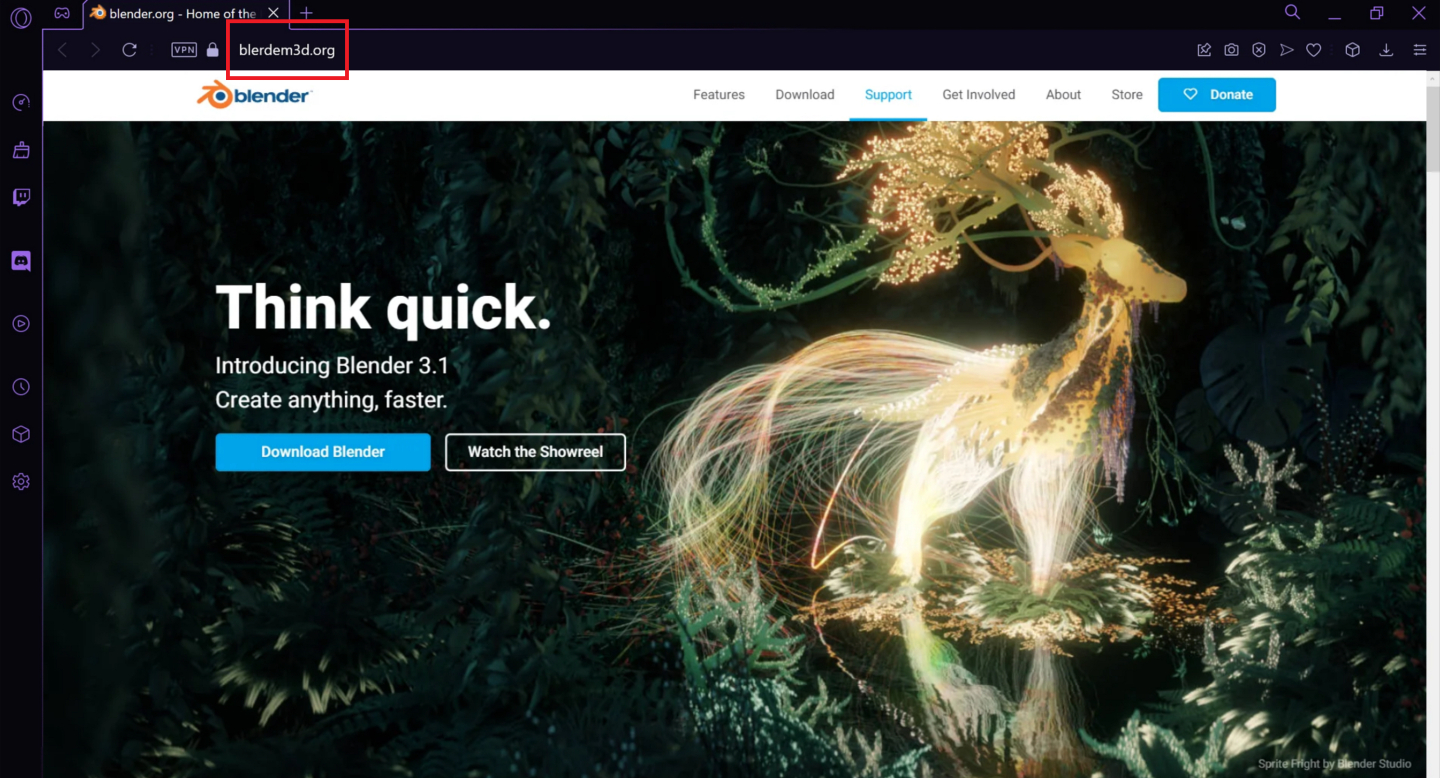

Po kliknięciu w reklamę następuje przekierowanie na złośliwą, idealnie spreparowaną witrynę. Tam najczęściej możemy znaleźć odnośnik do pobrania rzekomego oprogramowania – w formacie .exe lub .zip. W rzeczywistości jest to nic innego malware.

Źródło: https://www.reddit.com/r/blender/comments/vvrxko/warning_fake_blender_website_paying_for_priority/

Niedawno Microsoft ujawnił kampanię, w której fałszywe reklamy w wyszukiwarkach wykorzystywane były do dystrybucji BatLoadera. Jest to złośliwy instalator, który ma możliwość wdrażania różnych szczepów malware na zainfekowanych maszynach. Inny popularny sposób wykorzystywany przez oszustów dotyczy malware z rodziny IcedID. Oprogramowanie to może służyć do dostarczania innych złośliwych programów lub skryptów takich jak np. Cobalt Strike. IcedID umożliwia atakującym przeprowadzanie wysoce skutecznych ataków następczych, prowadzących do całkowitego naruszenia bezpieczeństwa systemu. Oznacza to, że atakujący mogą uzyskać dostęp do wszystkich danych z zainfekowanego urządzenia.

Jak chronić się przed fałszywymi reklamami?

Najważniejsza jak zwykle jest czujność. Na sam początek warto sprawdzić adres URL pod kątem literówek, czy dziwnych znaków pochodzących spoza polskiego alfabetu. Niejednokrotnie fałszywą domenę można odróżnić od prawdziwej jedynie po np. dodatkowej kropce nad literą (lub odwrotnie – po jej braku). Może być to jednak trudne, dlatego dodatkowym krokiem, który może pomóc, jest zainstalowanie zaufanego blokera reklam (np. uBlock Origin lub AdBlock). CERT Polska zaleca również, by nie przechodzić na witryny bezpośrednio z reklam w wynikach wyszukiwania, jeśli nie jest się pewnym ich prawdziwego adresu.

Źródło: własne, https://cert.pl/posts/2023/02/ad-hijacking-google-ads/

Grafika: freepik