Grupa hakerska stojąca za mobilnym szkodliwym oprogramowaniem. BlackRock pojawiła się z powrotem z nowym trojanem bankowym dla Androida o nazwie ERMAC. Program atakuje Polskę i ma swoje korzenie w niesławnym szkodliwym oprogramowaniu Cerberus, według najnowszych badań.

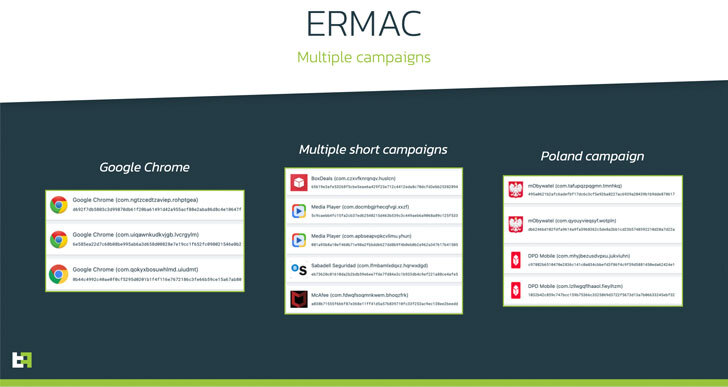

“Nowy trojan ma już aktywne kanały dystrybucyjne i atakuje prawie 400 aplikacji bankowych oraz wirtualnych portfeli za pomocą nakładek” – powiedział dyrektor generalny ThreatFabric, Cengiz Han Sahin. Uważa się, że pierwsze kampanie z udziałem ERMAC rozpoczęły się pod koniec sierpnia pod przykrywką aplikacji Google Chrome.

Od tego czasu ataki rozszerzyły się na szereg aplikacji bankowych, odtwarzaczy multimedialnych, usług kurierskich, aplikacje rządowe i rozwiązania antywirusowe, takie jak McAfee.

Prawie w całości jest oparty na osławionym trojanie bankowym Cerberus. Według ustaleń holenderskiej firmy zajmującej się cyberbezpieczeństwem pochodzą z postów na forum autorstwa DukeEugene w zeszłym miesiącu 17 sierpnia. Zapraszając potencjalnych klientów do “wynajęcia nowego botnetu androidowego z szeroką funkcjonalnością, wąskiemu kręgowi ludzi” za 3000 USD miesięcznie.

DukeEugene stoi również za kampanią BlackRock, która wyszła na jaw w lipcu 2020 roku. Wyposażony w szereg możliwości kradzieży danych, infostealer i keylogger pochodzą z innego szczepu bankowego o nazwie Xerxes. Będącego odmianą trojana bankowego LokiBot Android. Z kodem źródłowym szkodliwego oprogramowania upublicznionym przez jego autora około maja 2019 r.

Cerberus, we wrześniu 2020 r., Miał własny kod źródłowy wydany jako darmowy trojan zdalnego dostępu (RAT). Na podziemnych forach hackerskich po nieudanej aukcji, która opiewała na 100 000 USD dla programisty.

ThreatFabric podkreślił również zaprzestanie używania BlackRock od czasu pojawienia się ERMAC-a. Podnosząc możliwość, że “DukeEugene przestawił się z używania BlackRock w swoich operacjach na ERMAC”. Oprócz podobieństw do Cerberusa, świeżo odkryty program wyróżnia się wykorzystaniem technik zaciemniania i schematu szyfrowania Blowfish do komunikacji z serwerem dowodzenia i kontroli.

ERMAC, podobnie jak jego protoplasta i inne złośliwe oprogramowanie bankowe, ma na celu kradzież informacji kontaktowych, wiadomości tekstowych, otwieranie dowolnych aplikacji i wywoływanie ataków nakładek na wiele aplikacji finansowych w celu przesunięcia danych logowania. Ponadto opracował nowe funkcje, które pozwalają złośliwemu oprogramowaniu wyczyścić pamięć podręczną określonej aplikacji i ukraść konta przechowywane na urządzeniu.

“Historia ERMAC pokazuje raz jeszcze, w jaki sposób wycieki kodu źródłowego złośliwego oprogramowania mogą prowadzić nie tylko do powolnego parowania rodziny złośliwego oprogramowania, ale także wprowadzać nowe zagrożenia/aktorów do krajobrazu zagrożeń”. Stwierdzili naukowcy. “Chociaż brakuje mu kilku potężnych funkcji. Takich jak RAT, pozostaje zagrożeniem dla użytkowników bankowości mobilnej i instytucji finansowych na całym świecie”.