Ransomware Prestige uderza w polskie firmy

Do ataków doszło we wtorek, 11 października, za pomocą nieznanego badaczom oprogramowania. Nowo odkryte ransomware nazwano "Prestige".

Ransomware Prestige powiązane z Rosją

Jak atakuje Prestige

Przed wdrożeniem payloadu atakujący wykorzystują zazwyczaj dwa narzędzia pozwalające na zdalne wykonanie kodu: RemoteExec oraz Impaket WMIexec. Ponadto w celu eskalacji uprawnień Prestige wykorzystuje narzędzia takie jak:

- winPEAS – eskalacja uprawnień w systemie Windows

- comsvcs.dll – zrzut pamięci procesu LSASS do kradzieży danych uwierzytelniających;

-

ntdsutil.exe – tworzenie kopii zapasowej bazy danych Active Directory, prawdopodobnie do późniejszego użycia poświadczeń;

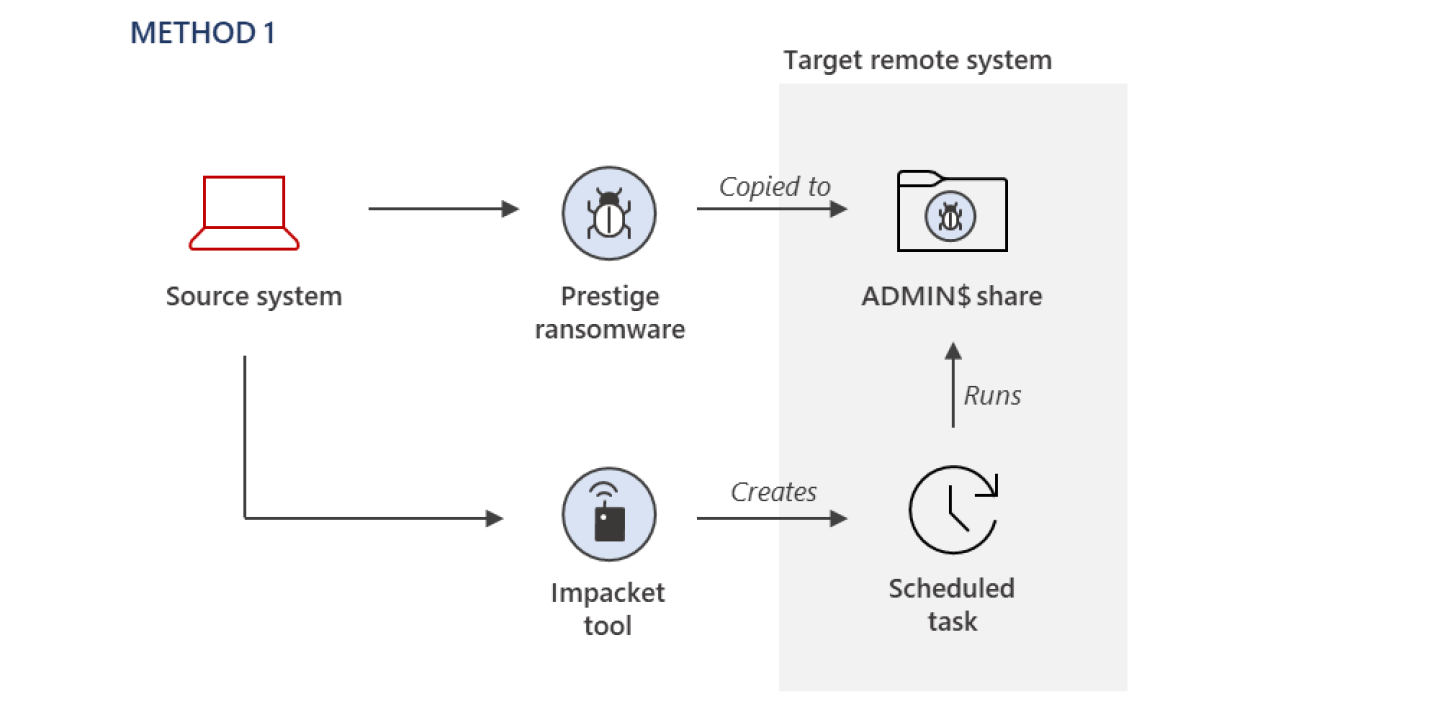

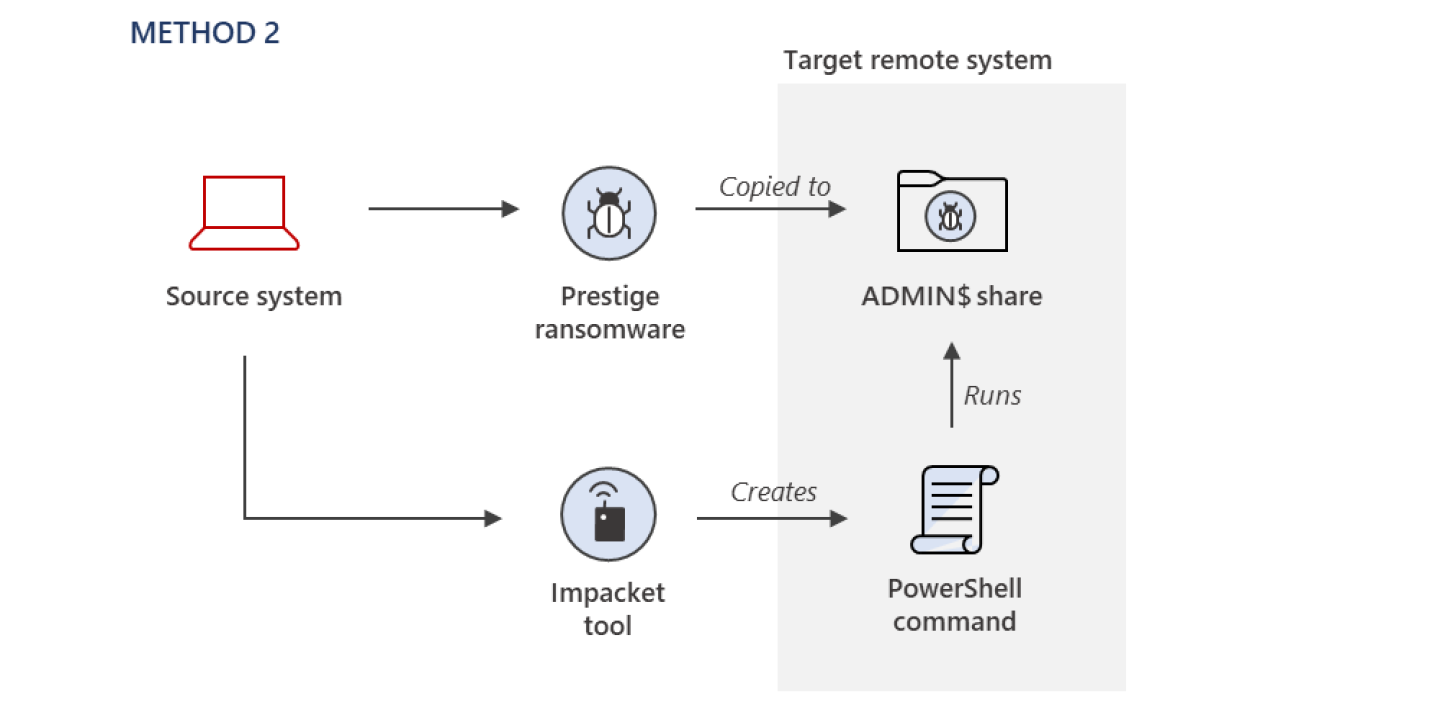

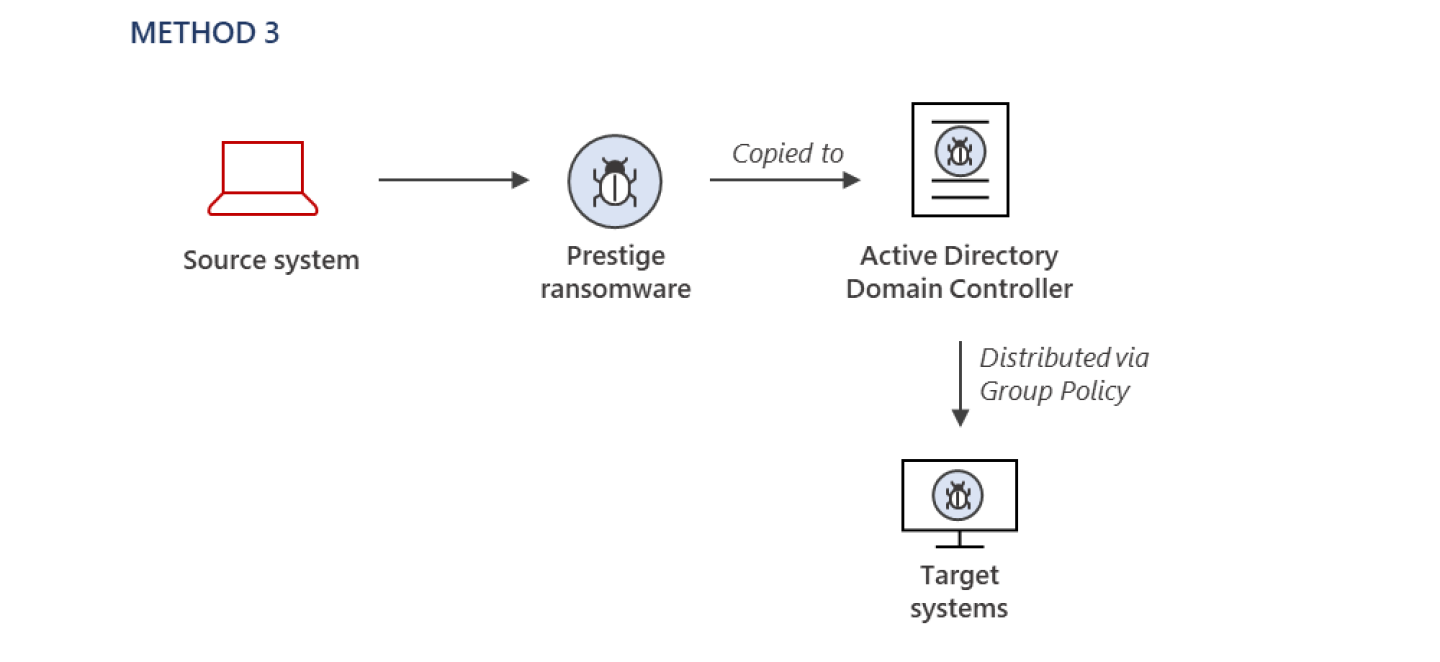

Metoda uzyskania początkowego dostępu, póki co, pozostaje dla badaczy nieznana. Microsoft zauważył jednak, że napastnik mógł posiadać dostęp do poświadczeń administratora domeny z wcześniejszych włamań, być może w powiązanej infrastrukturze. Metody wdrażania ransomware różnią się w poszczególnych środowiskach ofiar, niemniej eksperci są zdania, że nie wynika to z konfiguracji zabezpieczeń uniemożliwiających atakującemu użycie tych samych technik. Microsoft wyróznił trzy metody implementacji payloadu:

Metoda 1

Metoda 2

Metoda 3

Podsumowanie

Prestige, podobnie jak wiele innych ładunków ransomware, próbuje zatrzymać usługę MSSQL Windows, aby zapewnić pomyślne szyfrowanie. Ransomware szyfruje dane, bazując na predefiniowanej liście rozszerzeń plików utworzonej przez twórców, a do procesu wykorzystuje bibliotekę CryptoPP C++. Dodatkowo, aby utrudnić odzyskiwanie systemu i plików, Prestige uruchamia także polecenie w celu usunięcia katalogu kopii zapasowych z systemu.

Podsumowując, krajobraz zagrożeń stale ewoluuje, a ataki ransomware i wiper opierają się na wykorzystywaniu podobnych słabości w strukturach bezpieczeństwa. Z tego powodu, aby zminimalizować ryzyko, Microsoft zaleca podjęcie następujących działań:

- Blokowanie tworzenia procesów pochodzących z poleceń PSExec i WMI celem zatrzymania ruchu bocznego;

- Uruchomienie ochrony przed naruszeniami oraz ochronę w chmurze w stosowanym programie antywirusowym. Rozwiązania wykorzystujące uczenie maszynowe są w stanie blokować ogromną większość nowych i nieznanych zagrożeń;

- Stosowanie uwierzytelniania wieloskładnikowego (MFA)

Źródło: https://www.microsoft.com/security/blog/2022/10/14/new-prestige-ransomware-impacts-organizations-in-ukraine-and-poland/

Terminarz

Lista najbliższych webinariów

Zobacz inne wpisy

Wiedza i świadomość na temat aktualnych cyberzagrożeń to podstawa dobrej taktyki bezpieczeństwa. Chcesz być na bieżąco z wydarzeniami ze świata cybersecurity? A może szukasz wskazówek jak zapewnić wyższy poziom cyberbezpieczeństwa w swojej firmie? Chcesz poznać topowe rozwiązania? Dobrze trafiłeś.