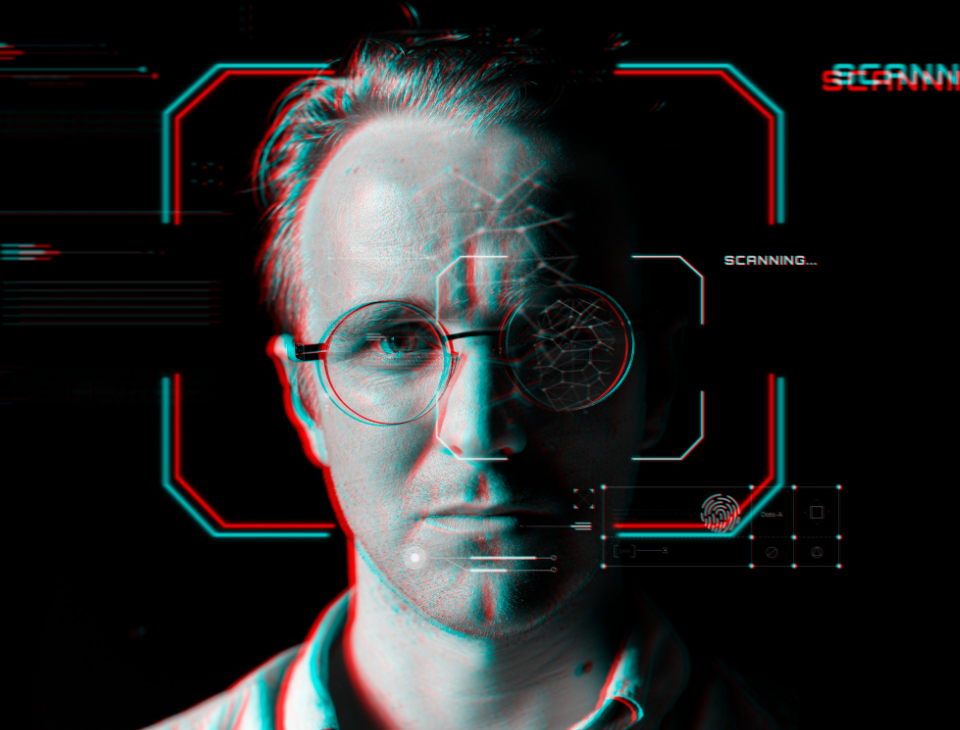

4 szybkie sposoby na uniknięcie kradzieży tożsamości w 2023 roku

Czas czytania: 3 min W dzisiejszych czasach, wraz ze wzrostem ilości danych przechowywanych online, kradzież tożsamości staje się coraz większym problemem. Jest to zjawisko, które może zagrażać każdemu z nas. Tymczasem, aby uniknąć niebezpieczeństw związanych z defraudacją tożsamości nie trzeba wiele – często wystarczy niewielka zmiana swoich przyzwyczajeń. W tym artykule przedstawiamy cztery szybkie sposoby na ochronę swojej tożsamości w 2023 roku. Kradzież danych osobowych, czyli skradziona tożsamość Kradzież tożsamości to pojęcie oznaczające przywłaszczenie sobie […]