Whistleblowing – co Twoja firma może zyskać wdrażając system Sygnalisty?

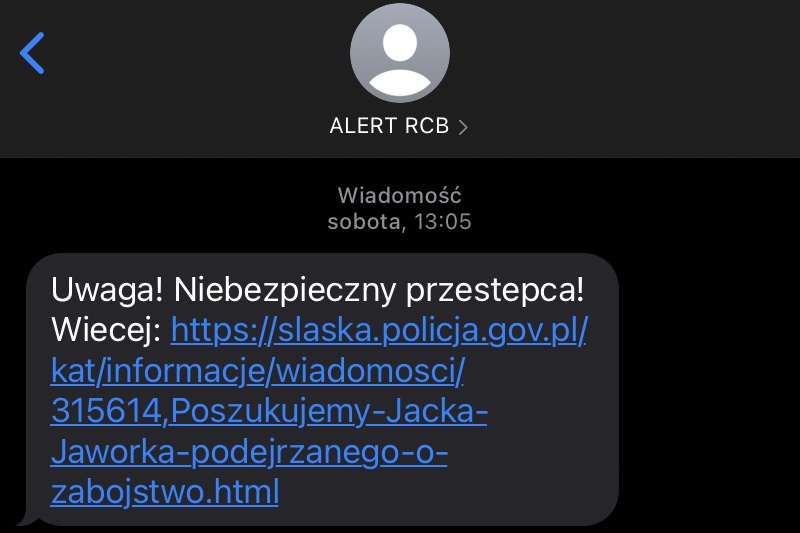

Czas czytania: 4 min Zostały niecałe 3 miesiące do wdrożenia kanałów do zgłaszania nieprawidłowości (whistleblowing). Nowe prawo wprowadza dyrektywa o ochronie Sygnalistów, przepis obowiązuje wszystkie firmy zatrudniające powyżej 50 pracowników. Niektórzy mówią „system do donosów”, inni „u nas nikt nie będzie z tego korzystał”. Czy rzeczywiście tak jest? Tak naprawdę jest to szansa dla organizacji. Dowiedz się jak możesz wykorzystać potencjał Sygnalistów. Whistleblowing, system do zgłaszania nieprawidłowości, co z reputacją firmy? System zgłaszania nieprawidłowości odgrywa kluczową rolę w zakresie ochrony […]