W ostatnich dniach do skrzynek internautów trafiają wiadomości, których nadawcy podszywają się pod Główny Urząd Statystyczny oraz Państwową Inspekcję Pracy a ich treść ma za zadanie nakłonić przedsiębiorców do uruchomienia załącznika.

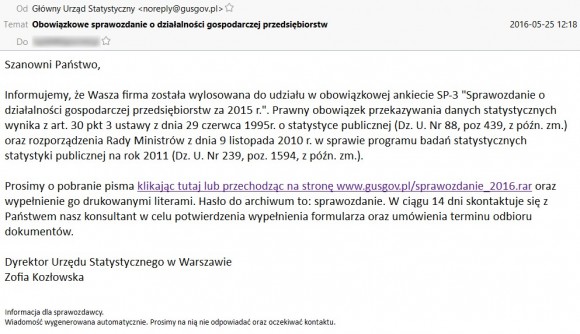

Obowiązkowe sprawozdanie o działalności gospodarczej przedsiębiorstw

Taki tytuł nosi wiadomość poczty elektronicznej którą od środy mogli otrzymywać przedsiębiorcy. Jej zawartość wygląda następująco:

Wiadomość została dość dobrze przygotowana. Przestępcy dzień przed rozpoczęciem wysyłki zarejestrowali domenę gusgov.pl, łudząco podobną do prawdziwego adresu GUSu. Pod adresem:

http://gusgov. pl/sprawozdanie_2016 .rar

kryło się archiwum zawierające złośliwe oprogramowanie ukryte w pliku o nazwie

dz.u.nr.88.pdf.pif

GUS najwyraźniej wie już o problemie, ponieważ zamieścił na swojej witrynie odpowiedni komunikat. Domena gusgov.pl od zeszłego piątku nie odpowiadała na próby połączenia.

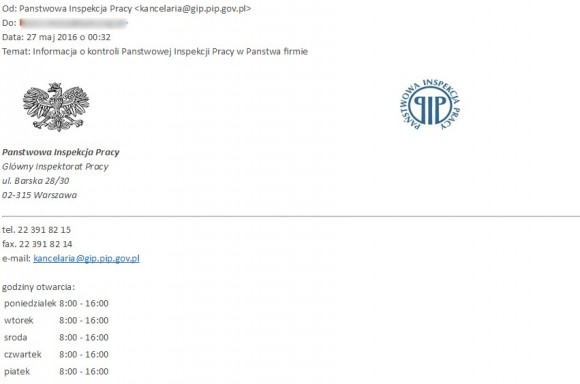

Informacja o kontroli Panstwowej Inspekcji Pracy w Panstwa firmie

27 maja z kolei pojawiły się zgłoszenia kolejnego oszustwa. Tym razem nadawca podszywa się pod Państwową Inspekcję Pracy. Wiadomość wygląda następująco:

Nie zawiera innej treści oprócz stopki, za to towarzyszy jej załącznik o nazwie

26_05_2016 Powiadomienie.docm

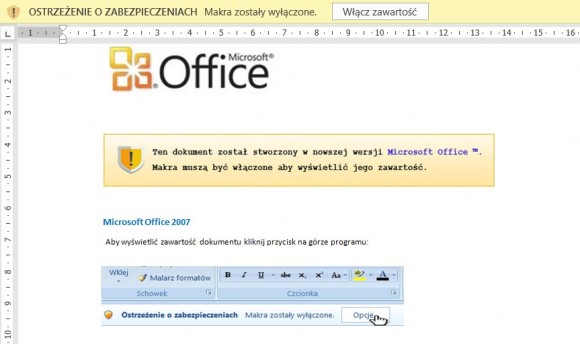

Jest to plik Worda, próbujący nakłonić odbiorcę do uruchomienia makr.

Widok zawartości załącznika

Uruchomienie makro skutkuje pobraniem pliku z adresu zlokalizowanego na serwerach KEI.PL

Excel.exe to samorozpakowujące się archiwum RAR, zawierające dwa pliki: gg.exe oraz 0023starthav.exe. Szczegóły pliku:

- excel.exe: MD5 cfd5a824ef40f020133bf25968be9cb4, link do VT

- gg.exe: MD5 f80156c7d714d7dca07a400858d75695, link do VT

- 0023starthav.exe: MD5 6ff7ebec05c80df56ad3c2c0092fa32a, link do VT

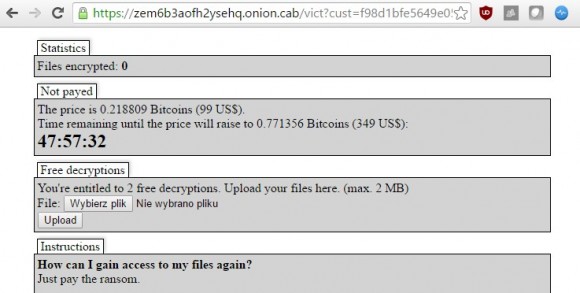

Zawartość to ransomware Encryptor RaaS, działające w modelu „ransomware as a service”, gdzie autor oprogramowania szyfrującego udostępnia je pobierając niewielką prowizję od klientów. Stawka za odszyfrowanie to ok. 100 dolarów.

Strona ransomware pod adresem http://zem6b3aofh2ysehq.onion

Podsumowanie

Przestępcy sprytnie wybrali moment swoich ataków, gdy odbiorcy, rozproszeni drugą majówką, mogą w przypływie stresu podjąć nieracjonalną decyzję i otworzyć otrzymaną wiadomość. Przed takim atakiem w 100% nie uchronią żadne mechanizmy, jednak można zmniejszyć ryzyko ataku. Dobrze się również wyedukować pod kątem – co zrobić, kiedy zostaniemy już zaatakowani przez oprogramowanie ransomware.

źródło: Zaufana Trzecia Strona

Redaktorka Net Complex Blog