Case Study TrapX na przykładzie dużej firmy z sektora ubezpieczeniowego

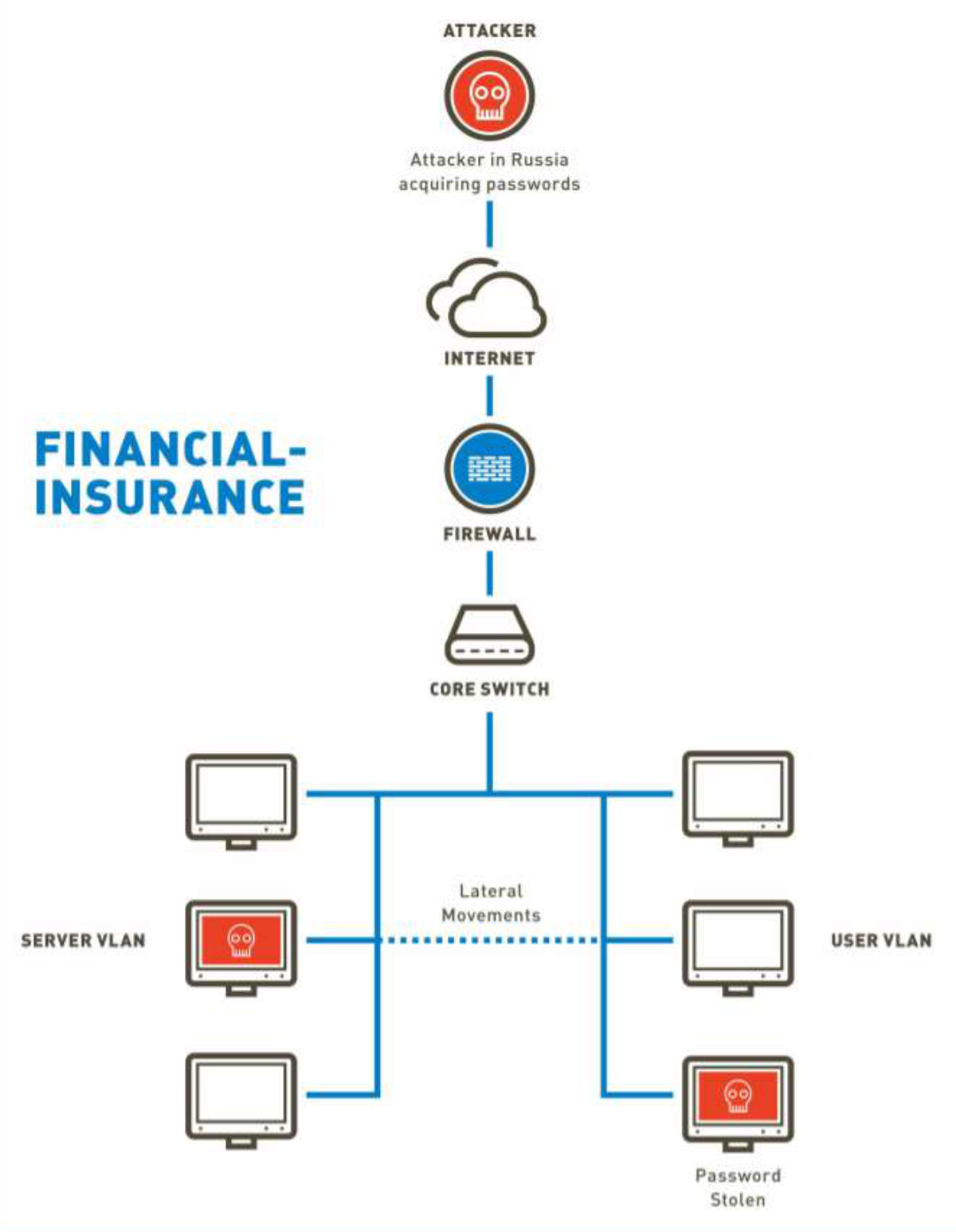

W konkretnym przypadku, przed wdrożeniem naszego rozwiązania, nie było żadnych oznak zainfekowania złośliwym oprogramowaniem ani innych dostrzegalnych zagrożeń. Klient dysponował solidnym zestawem narzędzi zabezpieczających, takich jak firewall, pakiety antywirusowe, oprogramowanie do wykrywania włamań, zabezpieczenie punktów końcowych a także inne oprogramowanie.

Niedługo po wdrożeniu, TrapX Deception Grid wygenerował ostrzeżenia i zidentyfikował dwa niezależne procesy powiązane z nieautoryzowanym ruchem bocznym wewnątrz sieci firmy.

Ruch ten został skojarzony ze złośliwym oprogramowaniem do wykradania haseł. Ta ukierunkowana kradzież danych uwierzytelniających stanowiła poważne zagrożenie dla integralności ogólnych działań firmy. W tym czasie nikt nie ustalił, w jakim stopniu hasła zostały przechwycone przed wykryciem.

Inne oprogramowanie malware (klasyfikowane jako mniej szkodliwe), wykryte przez DeceptionGrid to min. Trojany Trj/Downloader. LEK, TROJ_QHOST.DB, oraz robak W32.Greypack. Zagrożenia te zostały pominięte przez wcześniej zainstalowane rozwiązania lub zostały zakwalifikowane jako mniej ważne.

TrapX ustalił, że krytyczne i poufne dane dotyczące haseł przesyłano do Rosji. Zakres naruszenia jest ciągle w fazie śledztwa, ponieważ globalna firma ubezpieczeniowa podjęła środki zapobiegawcze w celu zastąpienia danych uwierzytelniających, znajdujących się w podejrzanych systemach.

TrapX Security

TrapX Security jest liderem w dostarczaniu rozwiązań cyber- bezpieczeństwa opartego o model Deception. Rozwiązania TrapX natychmiast wykrywają, analizują i chronią w czasie rzeczywistym przed nowymi atakami zero-day czy APT. DeceptionGrid TM zapewnia zautomatyzowany, bardzo dokładny wgląd w oprogramowanie malware i złośliwą aktywność, niewidoczne dla innych zabezpieczeń.

Baza klientów TrapX Security obejmuje 2000 klientów komercyjnych i rządowych na całym świecie w takich sektorach jak: obrona, opieka zdrowotna, finanse, energia, produkty konsumenckie i inne kluczowe branże.

Kluczowe zalety DeceptionGrid:

• Zgodny z Twoimi istniejącymi inwestycjami. Technologię Deception można zintegrować z już wdrożonymi systemami z obszaru bezpieczeństwa.

Podsumowując, co wyróżnia technologię TrapX?

- Wykrywanie w czasie rzeczywistym ruchu malware wewnątrz sieci vLan w przedsiębiorstwie.

- Skrócenie czasu do wykrycia naruszenia. Dostrzegamy złośliwe oprogramowanie niewidoczne dla innego oprogramowania do cyberobrony.

- Zautomatyzowana i szybka, statyczna i dynamiczna analiza złośliwego oprogramowania wraz ze zdarzeniami Zero-Day. Twoje Centrum Operacyjne ds. Bezpieczeństwa ma wszystko, czego potrzeba do podjęcia działań.

- Nigdy więcej problemów z big-data. Alert TrapX jest dokładny w ponad 99%, a akcje są podejmuje się natychmiastowo.

- Zautomatyzowane wdrażanie DeceptionGrid wewnątrz całego przedsiębiorstwa, umożliwia świadczenie usług na skalę wcześniej nieosiągalną przy użyciu starszej technologii Deception.

- Chroń wszystkie vLany przed zidentyfikowanym malware. Pamiętaj o zdarzeniach Zero Day, gdy tylko znajdziesz zagrożony punkt w swoich sieciach. Nasze Centrum Analizy Zagrożeń wykorzystuje unikalną obronę w skali globalnej.

Redaktorka Net Complex Blog