Unified Threat Management (UTM) zdobywają coraz większą popularność wśród produktów służących do ochrony sieci lokalnej. Rozwiązania klasy UTM (Unified Threat Management) to urządzenia, które w jednej obudowie łączą różne moduły niezbędne do kompletnego zabezpieczenia sieci firmowej na styku z Internetem.

Do ich najważniejszych funkcji zaliczyć można:

- firewalla (tworzenie polityk, które zabezpieczającą ruch w naszej sieci)

- system wykrywania i zapobiegania włamaniom (IPS – Intrusion Prevention System)

- możliwość tworzenia szyfrowanych połączeń (VPN).

- system ochrony antywirusowej,

- kontrolę treści www (Web Filtering)

- kontrolę aplikacji (App Control)

- antyspam (zabezpieczenia przed niechcianą pocztą elektroniczną)

- antyspyware (zabezpieczenia przed złośliwym oprogramowaniem)

- antymalware (ochrona przed oprogramowaniem szpiegującym)

- raportowanie

Dobrej klasy UTMy pozwalają również:

- równoważyć obciążenie na dostępnych łączach internetowych (tzw. load balancing)

- na autoryzację użytkowników

- definiowanie, którzy użytkownicy czy też jakie usługi (np. POP3, VOIP, http) w pierwszej kolejności powinny uzyskiwać dostęp do łącza (QoS – Quality of Service).

- DLP (ochronę przed wyciekiem danych)

- APT (serwis zabezpieczający naszą sieć przed nieznanymi atakami typu zero-day oraz zaawansowanymi malware’ami na które nie ma sygnatur – Advanced Persistent Threat)

Zasadniczą zaletą systemów UTM jest jednolita konsola administracyjna do kontroli wszystkich powyższych funkcjonalności, która ułatwia prowadzenie jednolitej polityki bezpieczeństwa we wszystkich obszarach komunikacji.

Kluczowa kwestia – wydajność

Większość administratorów postawiona przed zadaniem wyboru rozwiązania UTM dla sieci lokalnej postępuje zgodnie z ogólnie przyjętymi zasadami logiki i wyszukuje na rynku model z możliwie największą liczbą funkcji. Szybko jednak okazuje się, że takie urządzenie po podłączeniu do punktu styku sieci lokalnej z Internetem drastycznie obniża przepustowość sieci. W efekcie administrator zaczyna czasochłonną procedurę sprawdzania każdego elementu sieci, aby zlokalizować przyczyny spadku jej wydajności.

Jak zatem wśród wielu urządzeń wybrać to właściwe, które spełni nasze oczekiwania dotyczące utrzymania odpowiedniego poziomu bezpieczeństwa i nie obniży sprawności naszej sieci?

Producenci w opisach urządzeń UTM podają najczęściej dwa parametry:

- przepustowość

- liczbę sesji równoległych, które dany model jest zdolny obsłużyć.

O wydajności danego rozwiązania decyduje integracja podstawowych elementów UTM – zapory ogniowej (firewall) z systemem wykrywania i systemem zapobiegania zagrożeniom (Intrusion Prevention System – IPS). Wybierając konkretne urządzenie UTM, należy więc dokładnie sprawdzić czy jego wydajność jest taka sama dla wszystkich kluczowych funkcji.

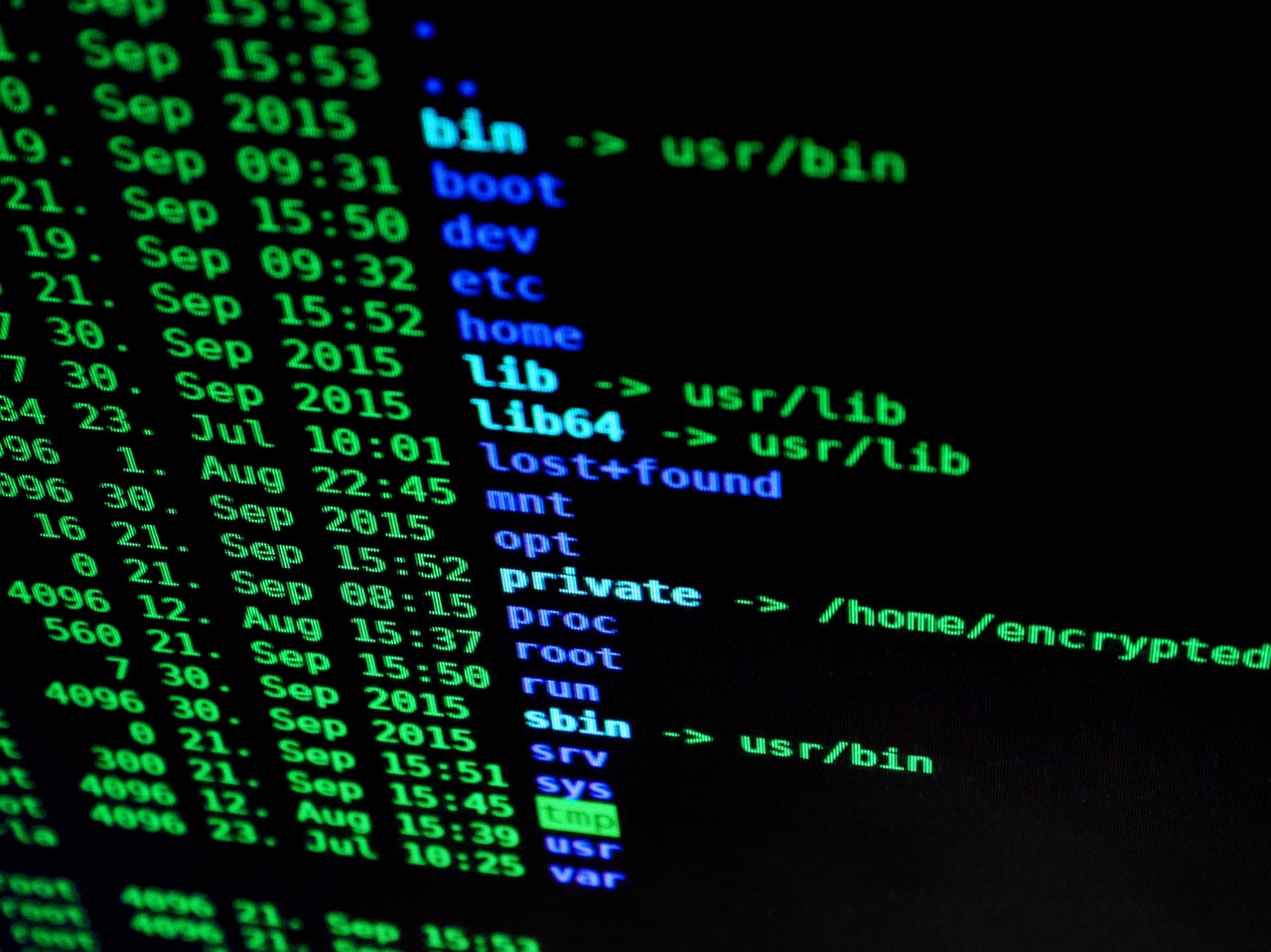

Kolejnym elementem godnym uwagi jest system operacyjny, który zarządza urządzeniem UTM. Ma on decydujący wpływ na wydajność urządzenia, jest też parametrem wyjściowym podczas analizy pozostałych modułów UTM. Wskazane jest, by system operacyjny producenta UTM opierał się na jądrze znanego i sprawdzonego systemu. Przykładem mogą być tu rozwiązania z rodziny BSD (Open-BSD, Free-BSD), określane często jako najbezpieczniejsze.

Istotną cechą urządzeń UTM jest również to, czy analiza pakietów odbywa się przez osobny moduł (proxy mode), czy bezpośrednio na poziomie jądra systemu (kernel mode). Pożądana jest jak najmniejsza liczba komunikatów wysyłanych pomiędzy odrębnymi modułami ochrony a systemem operacyjnym urządzenia. Jeśli takich komunikatów jest wiele, czas analizy znacznie się wydłuża. Najlepszym rozwiązaniem jest zatem analiza w trybie kernel mode, w którym moduł IPS jest skompilowany bezpośrednio w jądrze systemu.

Jak wybrać dobry UTM?

Wybór zapory ogniowej UTM dla przedsiębiorstwa jest dużo większym problemem niż wybór prostego systemu zabezpieczeń. Producenci najczęściej nie przedstawiają jasnej informacji dotyczącej realizowanych przez dane rozwiązanie funkcji. Gdy rozważamy zakup zapory ogniowej UTM dla przedsiębiorstwa warto zwrócić uwagę na cztery kluczowe zagadnienia: wydajność, zestaw funkcjonalności UTM, integrację z siecią i zarządzanie. Część z nich nakłada się na wymagania stawiane tradycyjnej zaporze ogniowej, ale niektóre muszą zostać ocenione pod względem specyficznych potrzeb.

Zarządzanie jest jednym z najtrudniejszych do oceny elementów rozwiązań UTM, ponieważ nie dowiemy się na ile dobrze funkcjonuje, dopóki nie zdobędziemy doświadczenia w pracy z produktem. Większość systemów zarządzających stara się być przyjazna dla nowicjusza. Rzeczywista ocena przychodzi po pewnym okresie czasu wykorzystywania systemu i w tym momencie będzie już zbyt późno na zmiany.

Polecamy lekturę najnowszego raportu Gartnera dot. dostępnych na rynku rozwiązań klasy UTM:

https://www.netcomplex.pl/blog/magic-quadrant-for-unified-threat-management-2015

Redaktorka Net Complex Blog

One thought on “Zintegrowane rozwiązania bezpieczeństwa: UTM”

produktowoorg 21 września 2016 na 09:28

Zdecydowanie kluczowym parametrem decydującym o wyborze produktów typu UTM powinna być ich wydajność. Tylko wysoka wydajność gwarantuje najwyższy poziom bezpieczeństwa przy jednoczesnym nie zachowaniu wysokiej funkcjonalności systemu.